В этой статье мы рассмотрим методы устранения неполадок отказоустойчивых кластеров Windows Server 2008 R2. Существует много способов диагностики кластеров, и каждый специалист может иметь свои особые приемы. Однако здесь я представлю наиболее общие подходы к решению проблем

Джон Марлин

. Вначале поговорим о файлах, с которыми обычно приходится иметь дело, и об их описаниях.

Первое, с чем предстоит работать – диспетчер отказоустойчивости кластеров. Этот новый инструмент управления кластером позволяет руководить группами и ресурсами и выполнять диагностику неполадок. Диспетчер отказоустойчивости кластеров открывается из пункта «Администрирование» в меню «Пуск».

Каналы событий

Каждый, вероятно, знаком с журналом системных событий, в котором регистрируются критически важные события, ошибки и предупреждения. Однако это не единственное место, где фиксируются события. Начиная с Server 2008, существуют еще и каналы событий. На экране 1 показано, как найти каналы, имеющие отношение к отказоустойчивой кластеризации. Именно здесь следует искать все информационные и отладочные/диагностические события. На схеме мы видим следующие журналы и их каналы:

— FailoverClustering

* Operational

* Diagnostic (если выбран пункт Show Analytic and Debug Logs («отобразить журналы анализа и отладки»))

* Performance-CSV (если выбран пункт Show Analytic and Debug Logs)

— FailoverClustering-Client

* Diagnostic (если выбран пункт Show Analytic and Debug Logs)

— FailoverClustering-Manager

* Admin

* Diagnostic (если выбран пункт Show Analytic and Debug Logs)

— FailoverClustering-WMIProvider

* Admin

* Diagnostic (если выбран пункт Show Analytic and Debug Logs).

|

| Экран 1. Каналы, относящиеся к?отказоустойчивой кластеризации |

События запуска/остановки службы кластеров, перемещения групп, перевода групп в онлайн/автономный режим и т.д. регистрируются в журнале FailoverClusteringOperational. Например:

-Идентификатор события: 1061

-Описание: служба кластеров успешно настроила отказоустойчивый кластер JohnsCluster.

Неудачные попытки установления соединения с другими узлами при открытии диспетчера отказоустойчивости кластеров регистрируются в журнале FailoverClustering-ManagerAdmin. Например:

-Идентификатор события: 4684

-Описание: диспетчеру отказоустойчивости кластеров не удалось связаться с серверами DNS для разрешения имени W2K8-R2-NODE2.contoso.com. Дополнительные сведения можно найти в канале диагностики диспетчера отказоустойчивости кластеров.

В журнале FailoverClustering-ManagerDiagnostic можно увидеть следующее:

-Идентификатор события: 4609

-Описание: ошибка при попытке проверки связи с W2K8-R2-NODE2.contoso.com. System.ApplicationException: не удалось связаться с одним или несколькими DNS-серверами. Убедитесь в правильности настройки DNS и полном подключении компьютера к сети.

-Идентификатор события: 4612

-Описание: проверка связи с W2K8-R2-NODE2.contoso.com завершилась сбоем.

Именно по этим событиям можно установить проблему подключения узла к серверу DNS и затем приступить к ее устранению. Не просматривая указанные журналы, о наличии неполадок можно будет судить по тому, что в диспетчере отказоустойчивости кластеров узел W2K8 R2-NODE2 будет отображен как неисправный. Еще один журнал в числе упомянутых выше, Failover-ClusteringDiagnostic, мы обсудим несколько позже.

Диспетчер отказоустойчивости кластеров

Для упрощения анализа системные ошибки и предупреждения можно просматривать из окна диспетчера отказоустойчивости кластеров. На главной странице на центральной панели находится ссылка на последние события кластера Recent Cluster Events (экран 2). Эта ссылка позволяет вывести на экран все предупреждения и ошибки, связанные с отказоустойчивым кластером, за последние 24 часа. События, собранные со всех узлов, сосредоточены в одном месте, что избавляет от необходимости открывать несколько журналов событий на нескольких компьютерах.

|

| Экран 2. Последние события кластера |

Для просмотра конкретных событий можно использовать элемент Query, доступ к которому открывается из элемента Cluster Events на левой панели главной страницы. В меню, которое мы открываем правым щелчком на Cluster Events, выберите пункт Query, либо укажите Query на панели Actions справа. На экране 3 показан фильтр событий кластера.

|

| Экран 3. Фильтр событий кластера |

Диспетчер отказоустойчивости кластеров – удобный инструмент для отображения всех данных в одном месте. Предположим, что произошел отказ некоего ресурса диска. В окне диспетчера отказоустойчивости кластеров можно запросить все узлы, журнал системных событий System, а также указать уровень событий и конкретную дату. На главной странице можно будет увидеть, когда и на каких узлах случился отказ диска, и просмотреть все относящиеся к этому событию данные. Запросы можно сохранить для последующего использования.

Поиск событий определяют два параметра. События появления отказов можно искать по всем ресурсам, либо только по конкретному ресурсу. Для этого в меню Actions (экран 4) можно выбрать пункт Show the critical events for this application («Отображение критических событий для данного приложения») или Show the critical events for this resource («Отображение критических событий для данного ресурса»). Это позволяет формировать запрос всех событий из текущих журналов, создаваемых на всех узлах, либо ограничить список запрашиваемых событий рамками заданного периода времени или узла.

|

| Экран 4. Пункт Actions в диспетчере отказоустойчивости кластеров |

Журнал диагностики – эквивалент Cluster.Log в Windows 2003 Server Cluster. Начиная с отказоустойчивой кластеризации, реализованной в Server 2008, функции журнала больше соответствуют процессу трассировки событий для Windows Event Tracing (ETW). Вместо текстового файла Cluster.Log запись осуществляется в журнал диагностики, хранящийся в папке C:WindowsSystem32winevtlogs. Существует три журнала диагностики, куда осуществляется запись (clusterlog.etl.001, clusterlog.etl.002 и clusterlog.etl.003). В ходе каждой отдельной загрузки запись происходит только в один из журналов. Более подробные сведения о файлах журналов и их применении можно найти в блоге «Understanding the Cluster Debug Log in 2008» (http://blogs.technet.com/b/askcore/archive/2010/04/13/understanding-the-cluster-debug-log-in-2008.aspx).

Журнал диагностики включен и постоянно осуществляет запись. Если в меню, открываемом правым щелчком на FailoverClusteringDiagnostic, выбрать команду Disable log («Отключить журнал»), то можно просмотреть все записанные события. После отключения журнала система перестает записывать в него данные, и информация не сохраняется. Если журнал был отключен, то лучше всего сохранить данные в виде журнала событий или текстового файла и включить журнал снова. В журнале регистрируются три основных типа событий:

*событие 2049 – информационное;

*событие 2050 – предупреждение;

*событие 2051 – ошибка.

Эти события выводятся только из текущего журнала трассировки событий. ETL, в который осуществляется запись. Информация о событиях отображается так же, как в системном журнале и журнале приложения. Однако каждое событие занимает отдельную строку, поэтому просмотр всего журнала диагностики может оказаться делом довольно утомительным. Можно создать текстовый файл Cluster.Log с помощью команд, позволяющих свести воедино три журнала, что значительно облегчает восприятие информации.

Команда PowerShell Get-ClusterLog инициирует на всех узлах создание журнала Cluster.Log, который помещается в папку C:WindowsClusterReports. Меню Get-ClusterLog содержит пункты, которые могут оказаться полезными в определенных обстоятельствах. Например, для выяснения причин проблемы можно воспроизвести ее, а затем воспользоваться командой

Get-ClusterLog -TimeSpan 5

для вывода данных за последние 5 минут. Поскольку требуется журнал только с одного узла, на котором воспроизводится проблема, можно добавить параметр Node Nodename для создания Cluster.Log только на этом узле. Если требуется пересылка журналов с нескольких узлов, то установление соединения с каждым из них для получения нужного файла может занять некоторое время. В этом случае можно воспользоваться параметром –Destination, который обеспечит создание Cluster.Log на каждом узле и последующее копирование этого журнала в заданную папку в виде файла под именем, к которому прикреплено имя компьютера (например, W2K8-R2-Node1_Cluster.Log).

Создаваемый журнал Cluster.Log – это моментальный снимок во времени, который фиксирует текущее состояние и уже не обновляется. Если при создании журнала в папке Reports уже есть Cluster.Log, то существующий файл удаляется и освобождается место для нового.

Система наблюдения за ресурсами

Теперь перейдем к системе наблюдения за ресурсами Resource Host System (RHS), одной из функций которой является отслеживание состояния всех ресурсов в кластере. Система выполняет серию проверок (базовых и полных). Если ресурс не реагирует на проверку, то RHS генерирует следующее системное событие:

-Идентификатор события: 1230

-Описание: ресурс кластера ‘Cluster Disk 1’ (resource type», DLL ‘clusres.dll’) либо поврежден, либо заблокирован.

Если диск не отреагировал на проверку состояния, то кластер выводит данный ресурс из работы и перезапускает его для возврата в рабочий процесс. Если бы такие проверки не проводились, отказ ресурса мог бы привести к «зависанию» компьютера или невозможности подключения из клиентского приложения.

Проводя диагностику события RHS, необходимо проанализировать проблемный ресурс. Если диск заблокирован, следует проверить все содержимое стека диска. Возможно, причиной является медленный в/в диска, либо потерян путь к нему. Это должно быть ориентиром проводимой диагностики. На следующем этапе выполняется поиск относящихся к диску событий в системном журнале, анализ системного монитора, обновление драйверов и т.д. Если ресурсом является IP-адрес или сетевое имя, то в центре внимания должен быть сетевой стек и все его содержимое.

Проверка кластера

Последняя тема обсуждения – отчет о результатах проверки кластера Cluster Validate. Чтобы кластер был «кондиционным», все его компоненты должны быть перечислены в каталоге Windows Server, и необходимо, чтобы он прошел полную проверку. Многие запускают проверку кластера до или сразу после создания. Однако если проблемы возникают позже, то лишь немногие помнят об этой функции, которую также можно использовать как средство диагностики. Если возникают проблемы с диском, запустите тесты хранилища Storage Tests. При наличии проблем с сетевой передачей данных воспользуйтесь сетевыми тестами Network Tests. С помощью функции проверки кластера можно также получить данные о группах, ресурсах и параметрах текущего отказоустойчивого кластера для обращения к этим сведениям в дальнейшем.

Достоинством проверки кластера является возможность ее запуска без прерывания рабочего процесса. При выборе теста хранилища Storage Test выдается вопрос, следует ли переводить работающие группы в автономный режим (экран 5). Установка по умолчанию предполагает невмешательство в работу групп, находящихся в режиме онлайн, и рабочий процесс не затрагивается. Тесты хранилища предусматривают проверку дисков, которые:

— принадлежат группам в автономном режиме;

— принадлежат активной группе хранения;

— не являются частью кластера.

|

| Экран 5. Проверка кластера |

При каждом запуске проверки кластера в каталоге C:WindowsClusterReports на каждом проверяемом узле создается файл с именем, часть которого составляют дата и время.

Существуют и другие способы диагностики отказоустойчивых кластеров, однако для их описания в этой статье не хватило бы места. Однако приведенные здесь рекомендации применимы к большинству проблем, с которыми вы можете столкнуться. Для получения дополнительной информации посетите блог Ask the Core Team (http://blogs.technet.com/b/askcore/) или Clustering and High Availability (http://blogs.msdn.com/b/clustering/). Успешной кластеризации!

Обновлено 28.04.2017

Содержание скрипта

repadmin /replsummary

pause

dcdiag /a /q

pause

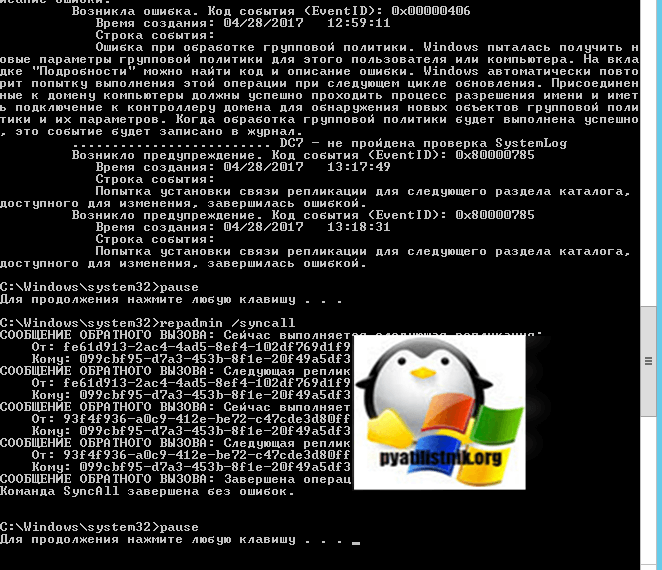

repadmin /syncall

pause

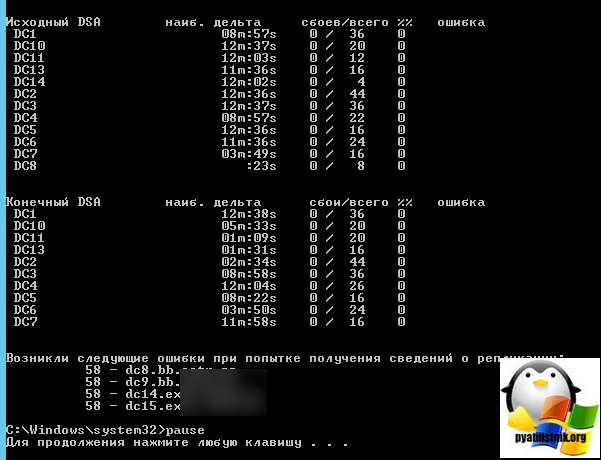

Приведенный выше файл автоматически тестирует все контроллеры домена в лесу и выводит отчет на экран. Ваша задача – визуально проверить отчет на наличие строк, в которых встречается слово “failed”. Если все тесты содержат “passed’, значит с высокой долей вероятности Active Directory в вашей сети повышенного внимания не требует. Вот реальный пример показывающий, что есть проблемы с доступностью некоторых DC.

На втором шаге, так же обнаружены неисправности, которые требуют устранения.

Я бы рекомендовал запускать такой пакетный файл каждое утро перед началом работы.

Скачать готовый файл вы можете по ссылке

Дополнительная информация об утилите dcdiag:

ссылка

Апр 28, 2017 14:37

Для проверки целостности системных файлов и восстановления поврежденных файлов (библиотек) компонентов в Windows (Windows Server) можно использовать команды SFC и DISM. Эти две утилиты могут быть крайне полезными, если операционная система Windows работает нестабильно, появляются ошибки при запуске стандартных приложений или служб, после вирусного заражения и т.д.

В этой статье мы рассмотрим, как использовать команды

sfc /scannow

,

DISM /Online /Cleanup-Image /RestoreHealth

или

Repair-WindowsImage -Online -RestoreHealth

для восстановления образа и системных фалов в Windows 10/11 и Windows Server 2022/2019/2016.

Содержание:

- SFC /scannow: восстановление системных файлов Windows

- Проверка целостности хранилища компонентов Windows с помощью DISM

- Восстановление образа Windows с помощью DISM /RestoreHealth

- DISM /Source: восстановление образа Windows с установочного диска

- Восстановление образа Windows с помощью PowerShell

- DISM: восстановление поврежденного хранилища компонентов, если Windows не загружается

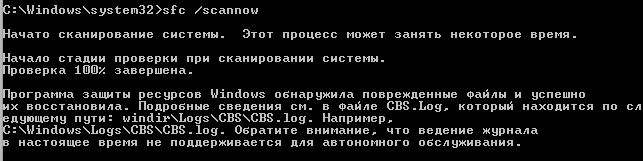

SFC /scannow: восстановление системных файлов Windows

Перед тем, как восстанавливать образ Windows с помощью DISM, рекомендуется сначала попробовать проверить целостность системных файлов с помощью утилиты SFC (System File Checker). Команда

sfc /scannow

позволяет проверить целостность системных файлов Windows. Если какие-то системные файлы отсутствуют или повреждены, утилита SFC попробует восстановить их оригинальные копии из хранилища системных компонентов Windows (каталог C:WindowsWinSxS).

Утилита SFC записывает все свои действия в лог-файл

windir%logscbscbs.log

. Для всех записей, оставленных SFC в файле CBS.log проставлен тег [SR]. Чтобы выбрать из лога только записи, относящиеся к SFC, выполните команду:

findstr /c:"[SR]" %windir%LogsCBSCBS.log >"%userprofile%Desktopsfc.txt"

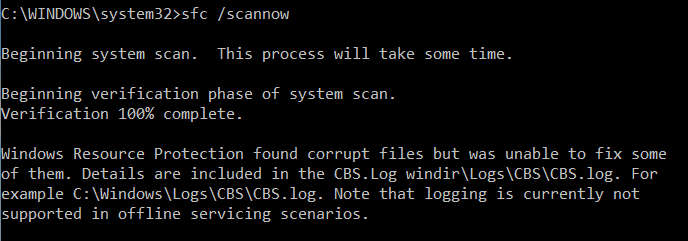

Если команда sfc /scannow возвращает ошибку “

Программа защиты ресурсов Windows обнаружила повреждённые файлы, но не может восстановить некоторые из них / Windows Resource Protection found corrupt files but was unable to fix some of them

”, скорее всего утилита не смогла получить необходимые файла из хранилища компонентов (образа) Windows.

В этом случае вам нужно попробовать восстановить хранилище компонентов вашего образа Windows с помощью DISM.

После восстановления образа вы можете повторно использовать утилиту SFC для восстановления системных файлов.

Проверка целостности хранилища компонентов Windows с помощью DISM

Утилита DISM (Deployment Image Servicing and Management) доступна во всех версиях Windows, начиная с Vista.

Для сканирования образа Windows на наличие ошибок и их исправления используется параметр DISM /Cleanup-image. Команды DISM нужно запускать из командной строки, с правами администратора.

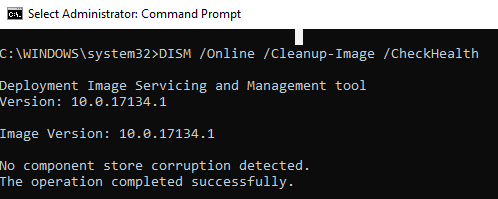

Чтобы проверить наличие признака повреждения хранилища компонентов в образе Windows (флаг CBS), выполните команду (не применимо к Windows 7/Server 2008R2):

DISM /Online /Cleanup-Image /CheckHealth

Эта команда не выполняет полное сканирование хранилища компонентов. Проверяются лишь записанные ранее маркеры повреждений и события в журнале Windows. Изменения в образ не вносятся. Команда проверит, не помечен ли ваш образ Windows как поврежденный и возможно ли исправить его.

В этом примере команда вернула, что с образом все хорошо:

No component store corruption detected. The operation completed successfully.

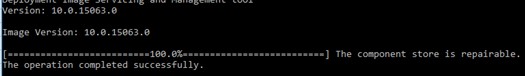

Чтобы выполнить полное сканирование хранилища компонентов на наличие повреждений в хранилище компонентов Windows, запустите команду:

DISM /Online /Cleanup-Image /ScanHealth

Команда проверки образа Windows может выполняться довольно долго (от 10 до 30 минут). И вернет один из трех результатов:

- No component store corruption detected – DISM не обнаружил повреждения в хранилище компонентов;

- The component store is repairable – DISM обнаружил ошибки в хранилище компонентов и может исправить их;

- The component store is not repairable – DISM не может исправить хранилище компонентов Windows (попробуйте использовать более новую версию DISM или вам придется восстанавливать образ Windows из резервной копии, сбрасывать или полностью переустанавливать вашу копию Windows.

В Windows 7 и Windows Server 2008 R2 для использования параметра DISM /ScanHealth нужно установить отдельное обновление KB2966583. Иначе при запуске DISM будет появляться “

Ошибка 87. Параметр ScanHealth не распознан в этом контексте

”.

Команда DISM /ScanHealth может вернуть ошибки:

- Ошибка: 1726. Сбой при удалённом вызове процедуры;

- Ошибка: 1910. Не найден указанный источник экспорта объекта.

Это однозначно говорит о том, что ваш образ Windows поврежден и его нужно восстановить.

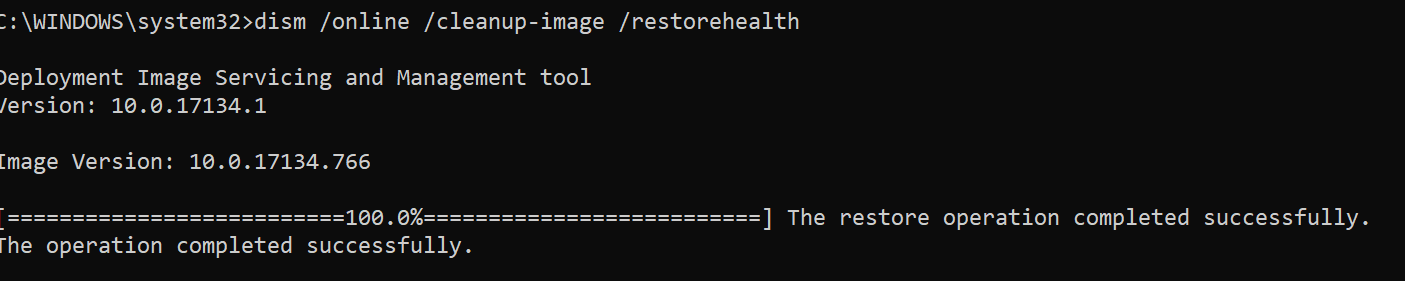

Восстановление образа Windows с помощью DISM /RestoreHealth

Чтобы исправить повреждения в хранилище компонентов образа Windows нужно использовать опцию RestoreHealth команды DISM. Эта опция позволит исправить найденные в образе ошибки, автоматически скачать и заменить файлы повреждённых или отсутствующих компонентов эталонными версиями файлов из центра обновлений Windows (на компьютере должен быть доступ в Интернет). Выполните команду:

DISM /Online /Cleanup-Image /RestoreHealth

В Windows 7/2008 R2 эта команда выглядит по другому:

DISM.exe /Online /Cleanup-Image /ScanHealth

Процесс сканирования и восстановления компонентов может быть довольно длительным (30 минут или более). DISM автоматически загрузит недостающие или поврежденные файлы образа с серверов Windows Update.

Восстановление выполнено успешно. Операция успешно завершена.

The restore operation completed successfully.

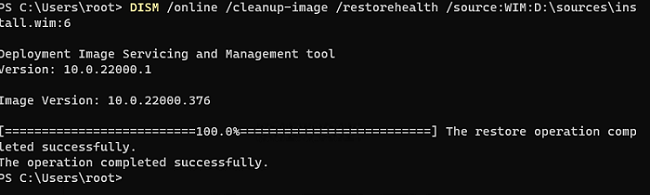

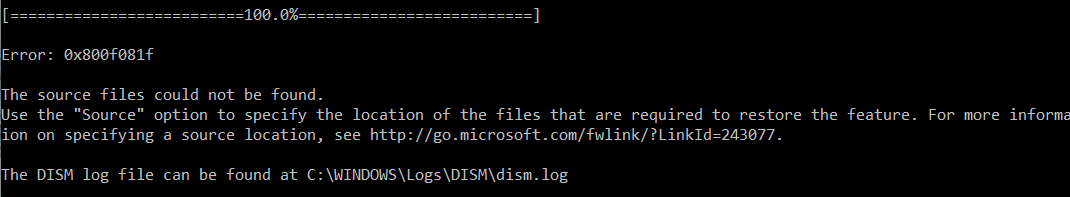

DISM /Source: восстановление образа Windows с установочного диска

Если на компьютере (сервере) отсутствует доступ в Интернет или отключена/повреждена служба Windows Update (как восстановить клиент Windows Update), то при восстановлении хранилища компонентов появятся ошибки:

- 0x800f0906 — Не удалось скачать исходные файлы. Укажите расположение файлов, необходимых для восстановления компонента, с помощью параметра Источник (0x800f0906 — The source files could not be downloaded. Use the source option to specify the location of the files that are required to restore the feature);

- Ошибка: 0x800f0950 — Сбой DISM. Операция не выполнена (0x800f0950 — DISM failed. No operation was performed);

- Ошибка:0x800F081F. Не удалось найти исходные файлы. Укажите расположение файлов, необходимых для восстановления компонента, с помощью параметра Источник (Error 0x800f081f, The source files could not be found. Use the «Source» option to specify the location of the files that are required to restore the feature).

Во всех этих случаях вы можете использовать альтернативные средства получения оригинальных файлов хранилища компонентов. Это может быть:

- Установочный диск/флешка/iso образ Windows

- Смонтированный файл wim

- Папка sourcesSxS с установочного диска

- Файл install.wim с установочным образом Windows

Вы можете указать WIM или ESD файл с оригинальным установочным образом Windows, который нужно использовать в качестве источника для восстановления файлов системы. Предположим, вы смонтировали установочный ISO образ Windows 11 в виртуальный привод D:.

Примечание. Для восстановления поврежденных файлов в хранилище компонентов из локального источника версия и редакция Windows в образе должна полностью совпадать с вашей.

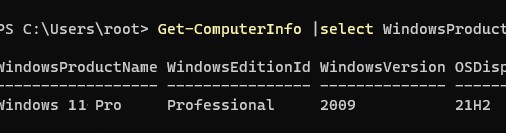

С помощью следующей PowerShell команды проверьте, какая версия Windows установлена на вашем компьютере:

Get-ComputerInfo |select WindowsProductName,WindowsEditionId,WindowsVersion, OSDisplayVersion

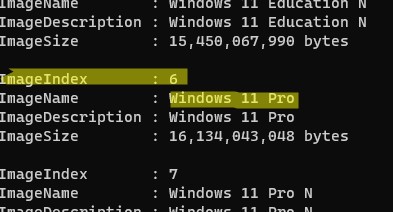

Выведите список доступных версий Windows в установочном образе:

Get-WindowsImage -ImagePath "D:sourcesinstall.wim"

В нашем случае образ Windows 11 Pro в образе install.wim имеет

ImageIndex = 6

.

Для восстановления хранилища компонентов из локального WIM/ESD файла с блокированием доступа в интернет, выполните следующую команду (не забудьте указать ваш индекс версии Windows в файле):

DISM /online /cleanup-image /restorehealth /source:WIM:D:sourcesinstall.wim:6 /limitaccess

Или:

DISM /online /cleanup-image /restorehealth /source:ESD:D:sourcesinstall.esd:6 /limitaccess

Если при запуске появляется

- Ошибка Error: 50: DISM does not support servicing Windows PE with the /Online option, значит ваша DISM считает, что вы используете WinPE образWindows. Чтобы исправить это, удалите ветку реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlMiniNT.

Ошибка DISM Error 87: проверьте правильно написания команды, убедитесь что вы используете версию DISM для вашей версии Windows (обычно бывает при загрузке через WinPE/WinRE).

Утилита DISM пишет подробный журнал сканирования и восстановления системных файлов в файл

C:WindowsLogsDISMdism.log

.

После восстановления хранилища компонентов вы можете запустить утилиту проверки системных файлов

sfc /scannow

. Скорее всего она успешно восстановит поврежденные файлы:

Программа защиты ресурсов Windows обнаружила поврежденные файлы и успешно их восстановила.

Windows Resource Protection found corrupt files and successfully repaired them.

Если все системные файлы целы, появится сообщение:

Windows Resource Protection did not find any integrity violations

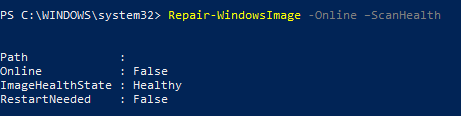

Восстановление образа Windows с помощью PowerShell

В версии PowerShell в Windows 10/11 и Windows Server 2022/2019 есть аналоги рассмотренных выше команд DISM. Для сканирования хранилища компонентов и поиска повреждений в образе выполните:

Repair-WindowsImage -Online –ScanHealth

Если ошибок в хранилище компонентов не обнаружено, появится сообщение:

ImageHealth State: Healthy

Для запуска восстановления системных компонентов и файлов наберите:

Repair-WindowsImage -Online -RestoreHealth

При отсутствии доступа к интернету эта команда может зависнуть в процессе восстановления образа. Вы можете восстановить системные компоненты из локальной копии образа Windows в виде WIM/ESD файла, скопированного с установочного ISO образа Windows 10 (здесь также нужно указать индекс версии Windows в wim файле в качестве источника восстановления):

Repair-WindowsImage -Online -RestoreHealth -Source D:sourcesinstall.wim:5 –LimitAccess

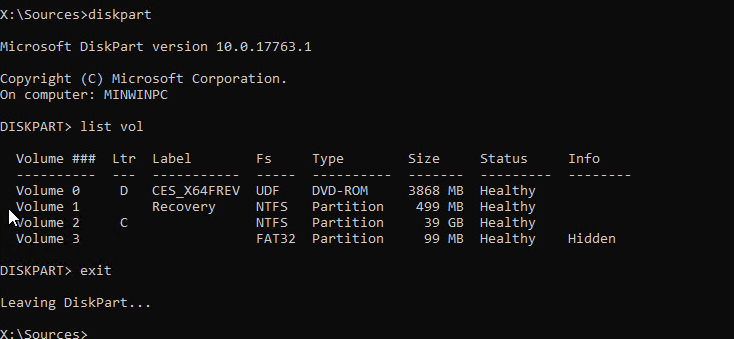

DISM: восстановление поврежденного хранилища компонентов, если Windows не загружается

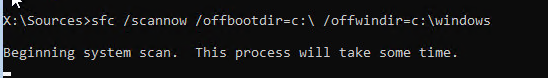

Если Windows не загружается корректно, вы можете выполнить проверку и исправление системных файлов в оффлайн режиме.

- Для этого загрузите компьютер с установочного образа Windows (проще всего создать загрузочную USB флешку с Windows 10/11 с помощью Media Creation Tool) и на экране начала установки нажмите

Shift + F10 - Чтобы разобраться с буквами дисков, назначенных в среде WinPE, выполните команду

diskpart

->

list vol

(в моем примере диску, на котором установлена Windows присвоена буква C:, эту букву я буду использовать в следующих командах); - Проверим системные файлы и исправим поврежденные файлы командой:

sfc /scannow /offbootdir=C: /offwindir=C:Windows

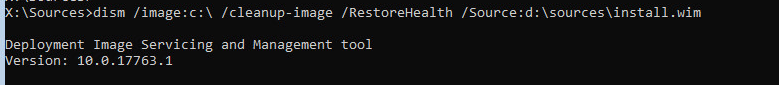

- Для исправления хранилища компонентов используйте следующую команду (в качестве источника для восстановления компонентов мы используем WIM файл с установочным образом Windows 10, с которого мы загрузили компьютер):

Dism /image:C: /Cleanup-Image /RestoreHealth /Source:WIM:D:sourcesinstall.wim:6

- Если на целевом диске недостаточно места, то для извлечения временных файлов нам понадобится отдельный диск достаточного размера, например F:, на котором нужно создать пустой каталог:

mkdir f:scratch

и запустить восстановление хранилища компонентов командой:

Dism /image:C: /Cleanup-Image /RestoreHealth /Source:D:sourcesinstall.wim /ScratchDir:F:scratch

Совет. Другие полезные команды DISM, которые должен знать администратор:

-

DISM /Add-Package

– установка MSU/CAB файлов обновлений, интеграция обновлений в образ Windows; -

DISM /Get-Drivers

– получение списка установленных драйверов; -

DISM /Add-Driver

– добавление драйверов в образ; -

DISM /Export-Driver

– экспорт установленных драйверов Windows; -

DISM /Add-Capability

– установка дополнительных компонентов Windows через Features on Demand (например, RSAT, сервер OpenSSH или ssh клиент Windows; -

DISM /Enable-Features

и

/Disable-Features

– включение и отключение компонентов Windows (например, протокола SMBv1), -

DISM /online /Cleanup-Image /StartComponentCleanup

– очистка хранилища компонентов и удаление старых версий компонентов (папки WinSxS); -

DISM /set-edition

– конвертирование ознакомительной редакции Windows на полную без переустановки.

Первым делом нужно запустить общий тест:

[code]netdom query fsmo

dcdiag /e /v /q

dcdiag /n:local /e /v /f:c:adtest.log[/code]

Ключи /q можно убрать если нужна информация не только об ошибках.

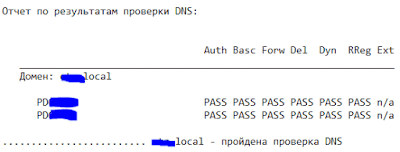

Проверим здоровье DNS серверов.

Выполним команду на одном из контроллеров домена:

[code]DCDiag /Test:DNS /e /v /s:controller.contoso.com >DcdiagDNS.txt[/code]

дальше полученный отчет открываем:

[code]notepad dcdiagdns.txt[/code]

Если всё хорошо то увидим везде слово PASS:

Если полученные ошибки ручками не получается поправить – пробуем:

[code]DCDiag /Test:DNS /e /v /s:controller.contoso.com /fix[/code]

А также ipconfig /registerdns на контроллерах.

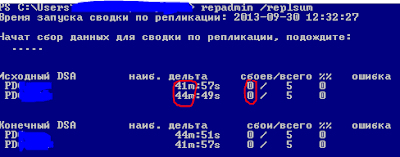

Теперь проверим здоровье репликации Active Directory.

Запускаем общую проверку статуса репликации на контроллере:

[code]repadmin /replsum[/code]

Получаем:

Если значение наиб. дельты не боле часа – с репликацией всё в порядке. Количество сбоев должно быть равно 0.

Если же возникли ошибки то можно использовать следующую команду чтобы посмотреть какой контекст наименования не реплицируется:

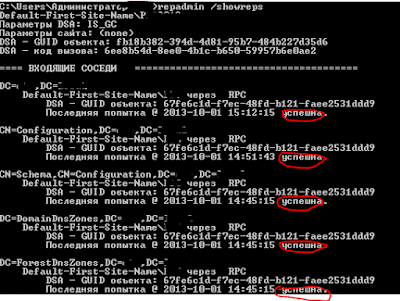

[code]repadmin /showreps[/code]

Получим такой вывод:

Диагностика службы времени.

Общая проверка синхронности часов на контроллерах:

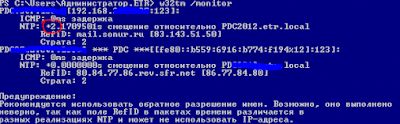

[code]w32tm /monitor[/code]

Получим:

Смещение не должно быть больше или меньше 0 целых на всех контроллерах. В нашем случае +2 секунды на одном из них. Как это исправить читаем тут.

Диагностика групповых политик.

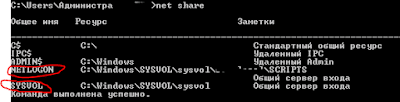

Сначала проверим расшаренные папки SYSVOL и Netlogon. Через них распространяются групповые политики.

Проверим расшарены ли эти папки. На каждом контроллере домена:

[code]net share[/code]

Получаем такой результат:

Всё в порядке шары на месте.

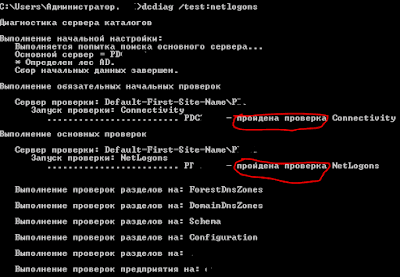

Теперь тест dcdiag:

[code]dcdiag /test:netlogons[/code]

Если тест пройден увидим следующее:

В этом случае с шарами всё в порядке.

Чтобы проверить применяются ли GPO можно запустить мастер результатов групповой политики из оснастки Управление групповой политикой (GPMC). Либо выполнить следующую команду:

[code]gpresult /user domainuser /z >gpresult.txt[/code]

поправить тут

[code]notepad gpresult.txt[/code]

В результате откроется отчет в котором можно увидеть ошибки применения к данному пользователя групповых политик.

Источник.

Windows 10 позволяет легко подключаться к сети и интернету с помощью проводного или беспроводного соединения. Тем не менее, иногда приходится что-то настраивать вручную или устранять проблемы с подключением, и именно тогда вам могут пригодиться многие встроенные инструменты командной строки.

Способ решения найдется почти на любую проблему. Например, ipconfig и ping — это одни из основных инструментов для просмотра сетевых настроек и устранения неполадок подключения. Если проблема связана с маршрутизацией, команда route сможет отобразить текущую таблицу маршрутизации, а с помощью инструмента nslookup можно диагностировать проблемы DNS.

Есть такие инструменты, как arp, — для устранения неполадок коммутации и определения MAC-адреса по IP-адресу. Инструмент командной строки netstat позволяет просматривать статистику по всем подключениям, а инструмент netsh пригодится для отображения и изменения разных аспектов конфигурации сети, таких как проверка текущей конфигурации, сброс настроек, управление настройками Wi-Fi и Ethernet, включение и отключение брандмауэра и так далее.

В этой инструкции мы расскажем о восьми инструментах командной строки, которые помогут устранить сетевые проблемы на устройстве.

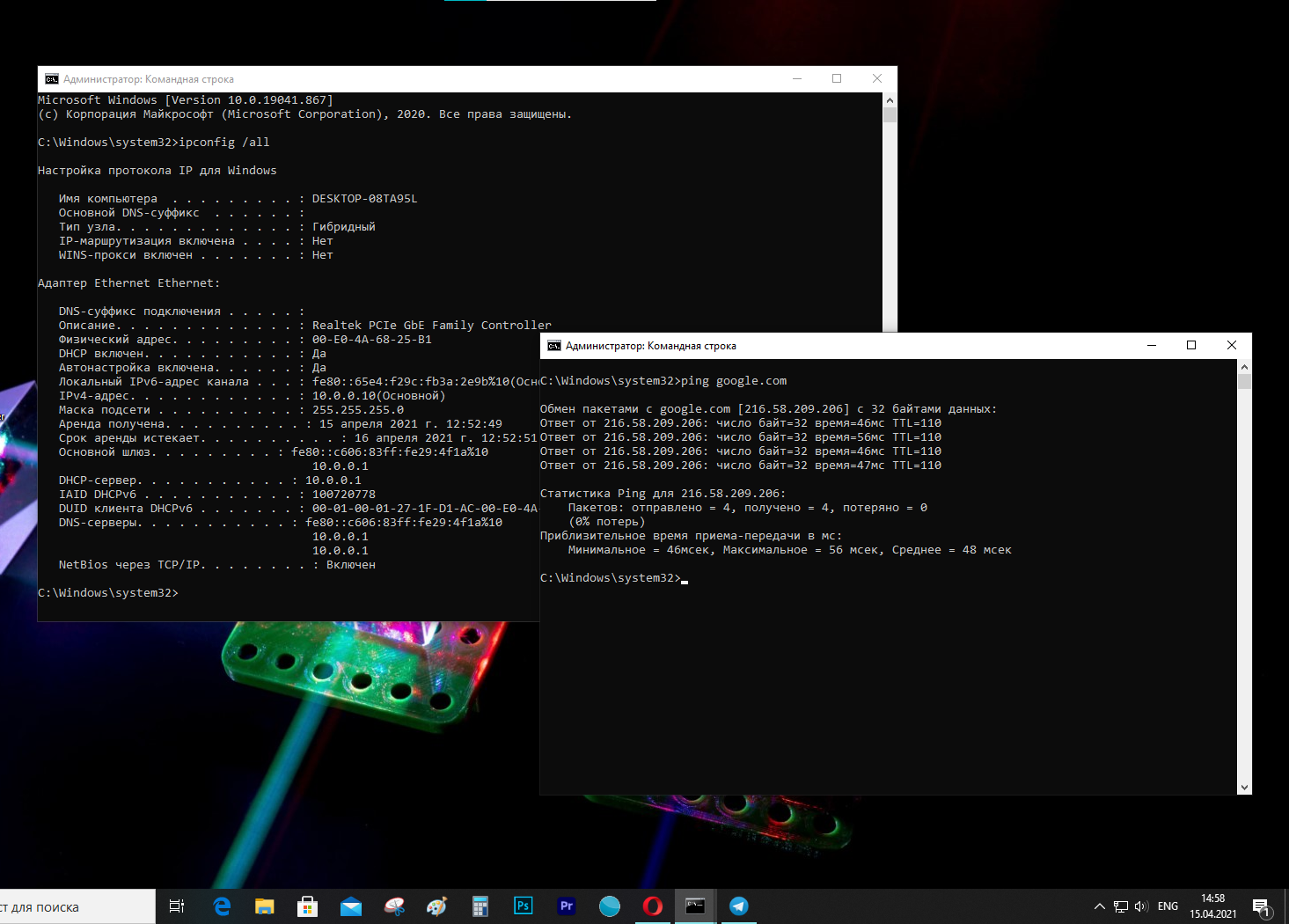

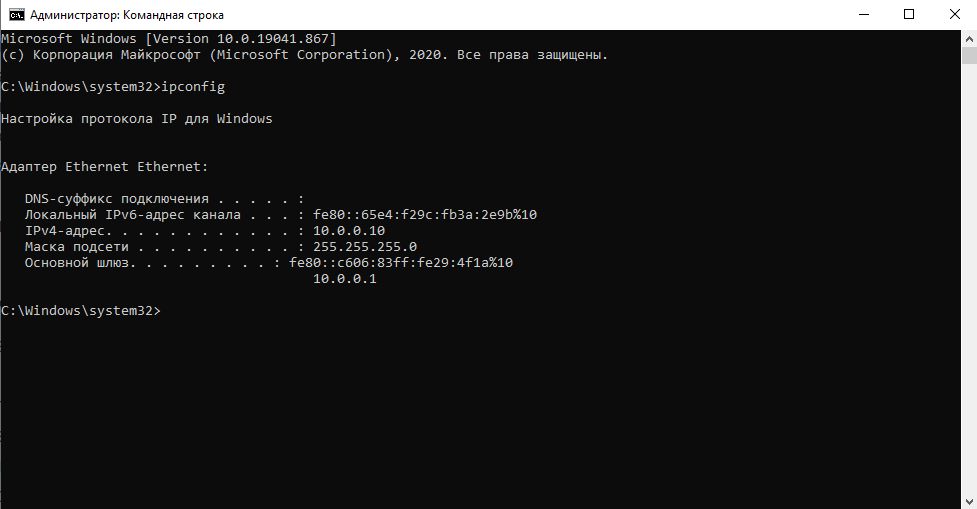

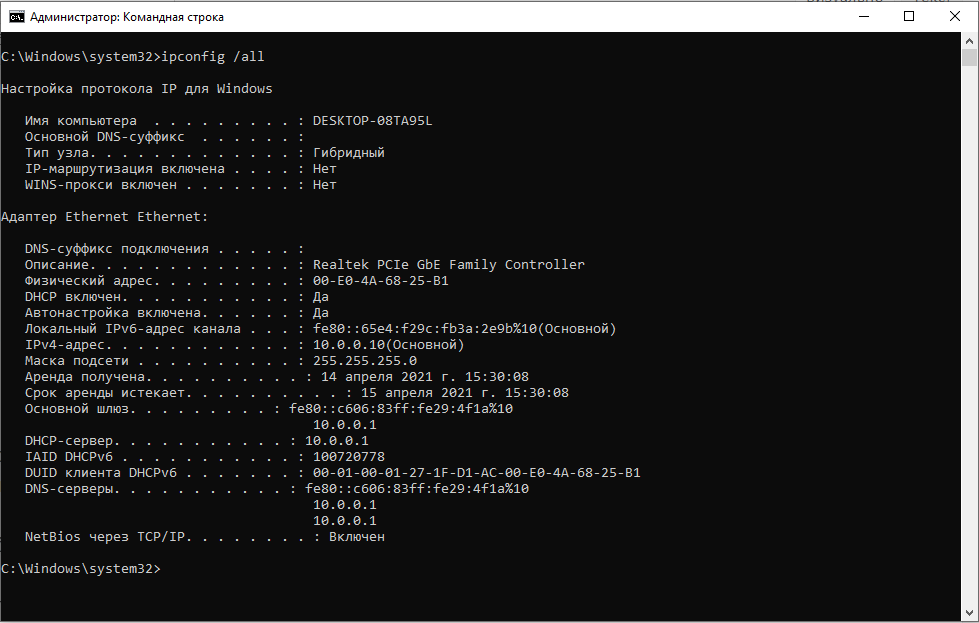

IPConfig

Инструмент ipconfig (Internet Protocol configuration) является одним из наиболее распространенных и позволяет запрашивать и показывать текущую конфигурацию сети TCP/IP (Transmission Control Protocol/Internet Protocol). Команда также включает в себя опции для выполнения таких действий, как обновление параметров протокола динамической конфигурации хоста (DHCP) и Системы доменных имен (DNS).

Показать конфигурацию сети

Чтобы начать работу с ipconfig, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы просмотреть сводку конфигурации сети TCP/IP, и нажмите Enter:

ipconfigНа заметку: в командной строке можно использовать команду cls, чтобы очистить экран после того, как информация больше не будет нужна. - Введите следующую команду, чтобы просмотреть всю конфигурацию сети TCP/IP, и нажмите Enter:

ipconfig /all

После выполнения этих шагов у вас будет обзор всей конфигурации TCP/IP компьютера.

Обновление сетевых настроек

Чтобы освободить и обновить сетевую конфигурацию с помощью командной строки, проделайте следующее:

Откройте Пуск.

Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

Введите следующую команду, чтобы удалить текущую конфигурацию сети, и нажмите Enter:

ipconfig /release

Введите следующую команду, чтобы изменить конфигурацию сети, и нажмите Enter:

ipconfig /renew

После выполнения этих действий первая команда очистит текущую конфигурацию, а вторая получит новые настройки с DHCP-сервера для устранения проблем с подключением. Если срок действия динамически назначенных параметров на сервере не истек, то обычно на устройстве перенастраивается один и тот же IP-адрес.

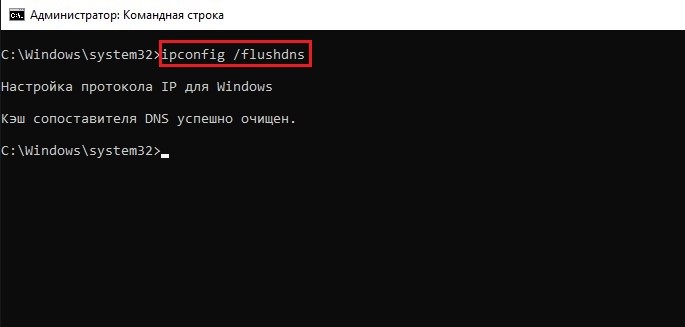

Обновление настроек DNS

Чтобы сбросить и перестроить текущие записи кэша DNS, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы очистить системный кэш DNS на устройстве, и нажмите Enter:

ipconfig /flushdns

После выполнения этих шагов записи, хранящиеся в кэше DNS Windows 10, будут удалены и обновлены. Обычно эта команда нужна, когда вы не можете подключиться к другому компьютеру или сайту с помощью хоста или доменного имени из-за устаревшей информации в локальном кэше.

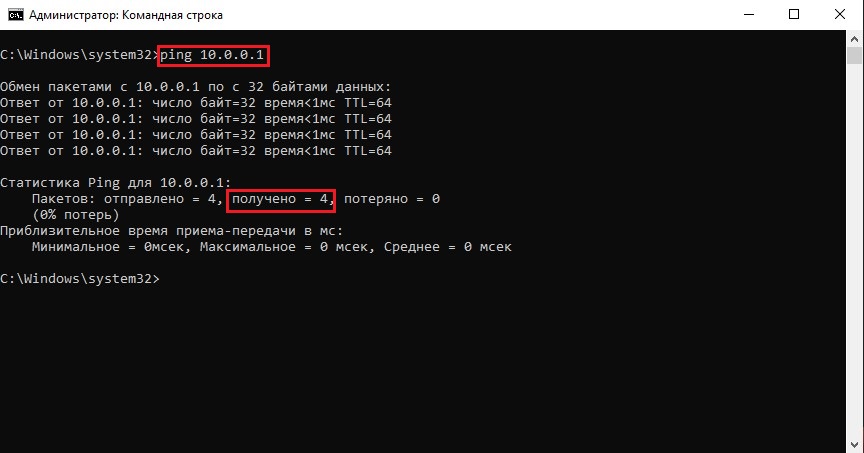

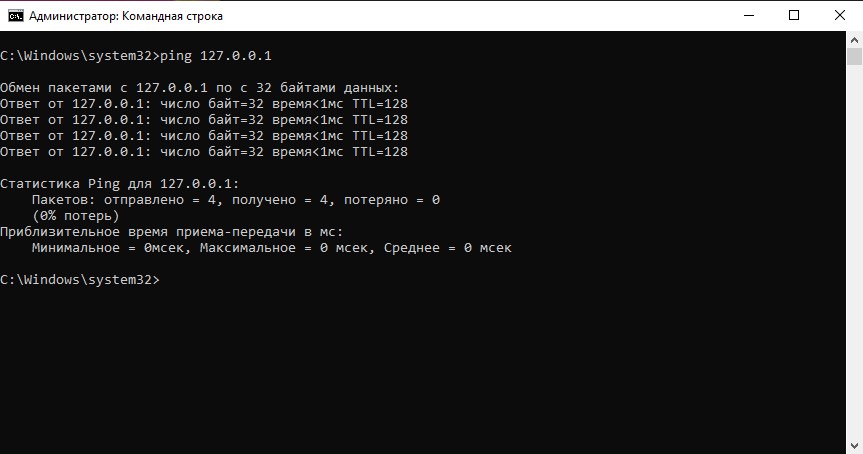

Ping

Ping — еще один важный сетевой инструмент. Он позволяет отправлять сообщения эхо-запроса ICMP (Internet Control Message Protocol) для проверки IP-соединения с другими устройствами, будь то другой компьютер в сети или интернет-сервис.

Проверка подключения устройства

Чтобы проверить сетевое подключение с помощью команды ping, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду для отправки эхо-запросов ICMP для проверки подключения и нажмите Enter:

ping IP-OR-DOMAIN

В этой команде замените IP-OR-DOMAIN фактическим IP-адресом или доменным именем компьютера или службы, которые хотите протестировать.

Например, эта команда проверяет связь между локальным устройством и маршрутизатором:

ping 10.0.0.1На заметку: если вы используете опцию -a (например, ping -a 10.0.0.1), то команда также преобразует адрес в имя хоста - (Опционально) Введите следующую команду для проверки сетевого стека локального компьютера и нажмите Enter:

ping 127.0.0.1 или ping loopback - После запуска команды получение ответа означает, что сетевой стек в Windows 10 запущен и работает. Это то же самое, что пинговать устройство, используя его собственный сетевой адрес.

После выполнения этих шагов, если вы получите четыре успешных эхо-ответа от пункта назначения, это будет значить, что устройство может общаться с удаленным хостом. Если время ожидания запроса истекло, значит, возникла проблема. Причин может быть много.

Если дело в подключении, пропингуйте локальный компьютер, чтобы убедиться, что сетевой стек работает. Затем проверьте подключение к маршрутизатору, чтобы убедиться, что проблема не в локальной сети. Затем попробуйте пропинговать веб-сайт, чтобы выяснить, есть ли проблема с подключением к интернету или удаленным хостом. Если удаленное устройство или служба блокирует протокол ICMP, отклика на команду не будет.

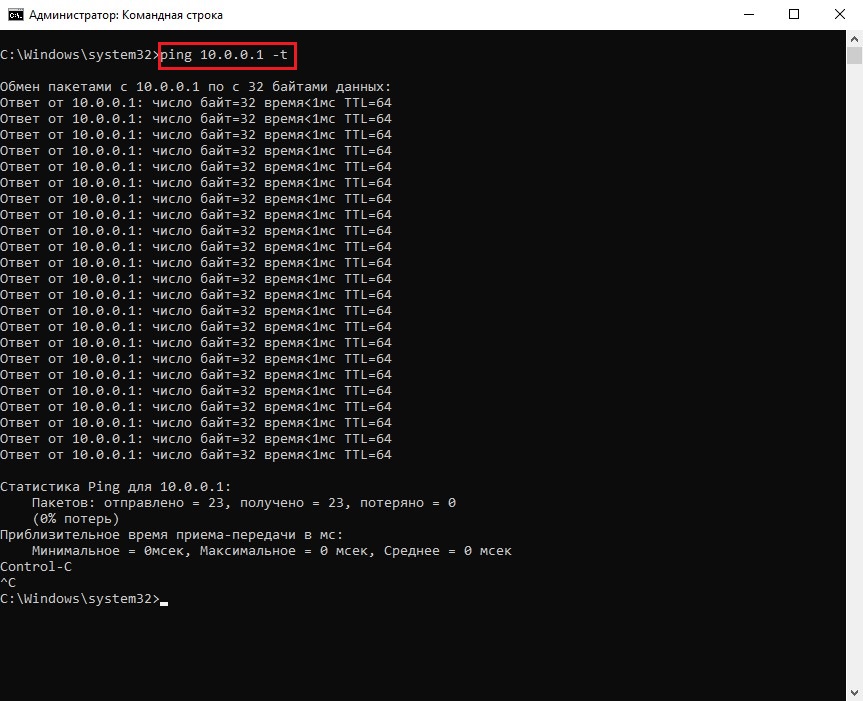

Как диагностировать потерю пакетов

Команда ping включает в себя ряд параметров, к которым можно получить доступ с помощью команды ping/? , и один из этих параметров — возможность установить время запуска инструмента. Он может пригодиться для проверки потерянных пакетов при устранении неполадок подключения.

Чтобы выполнить команду ping в течение определенного периода времени, выполните следующие действия:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы продолжить пинг до остановки, и нажмите клавишу Enter:

ping IP-OR-DOMAIN -t

В этой команде замените IP-OR-DOMAIN фактическим IP-адресом или доменным именем компьютера или службы, которые хотите протестировать.

Например, эта команда проверяет связь между локальным устройством и маршрутизатором 60 секунд:

ping 10.0.0.1 -t - Используйте сочетание клавиш Control + C, чтобы остановить пинг.

После выполнения этих шагов будут выведены успешные и непрошедшие запросы, по которым можно будет понять, как устранить неполадки и проблемы с подключением. В локальной сети администраторы обычно используют команду ping, чтобы узнать о быстром выходе службы из строя. Также этот инструмент позволяет узнать, что сервер снова запущен и работает при удаленном перезапуске сервера.

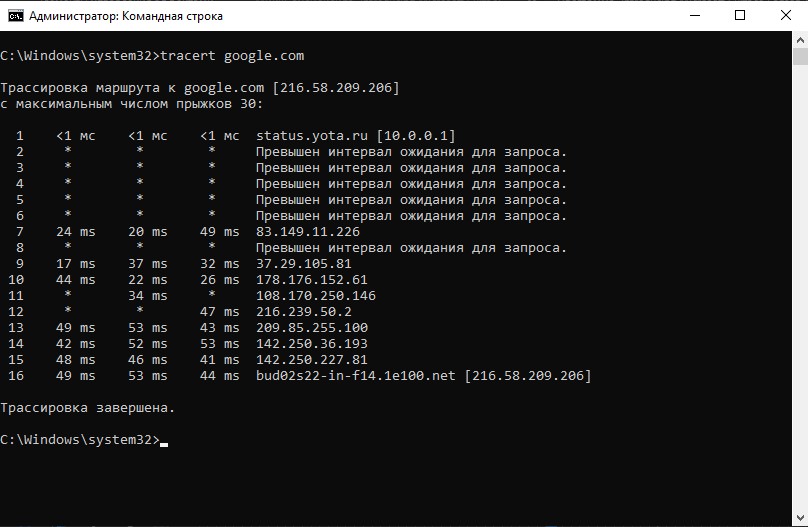

Tracert

В Windows 10 также есть инструмент tracert (Trace Route) — он позволяет определить сетевой путь к месту назначения с помощью серии эхо-запросов ICMP. Однако, в отличие от команды ping, каждый запрос включает в себя значение TTL (Time to Live) — каждый раз оно увеличивается на единицу, позволяя отображать список пройденных маршрутов и продолжительности запросов.

Чтобы проследить маршрут до пункта назначения с помощью командной строки, выполните следующие действия:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы увидеть путь к месту назначения, и нажмите Enter:

tracert IP-OR-DOMAIN

В этой команде замените IP-OR-DOMAIN фактическим IP-адресом или доменным именем назначения, неполадки для которого вы хотите устранить.

Например, эта команда позволяет просмотреть путь пакетов к Google.com:

tracert google.com - (Опционально) Введите следующую команду, чтобы настроить количество шагов к пункту назначения, и нажмите Enter:

tracert -h HOP-COUNT IP-OR-DOMAIN

В этой команде замените IP-OR-DOMAIN фактическим IP-адресом или доменным именем для назначения, неполадки для которого вы хотите устранить, и HOP-COUNT на количество переходов, которое вы хотите отследить.

Например, эта команда устанавливает предел в 5 шагов (узлов) до места назначения:

tracert -h 5 google.com

После выполнения этих шагов вы сможете отследить, достижим ли пункт назначения и есть ли проблемы с сетью на этом пути.

Как и инструмент ping, tracert включает в себя несколько параметров, которые можно просмотреть с помощью команды tracert/? .

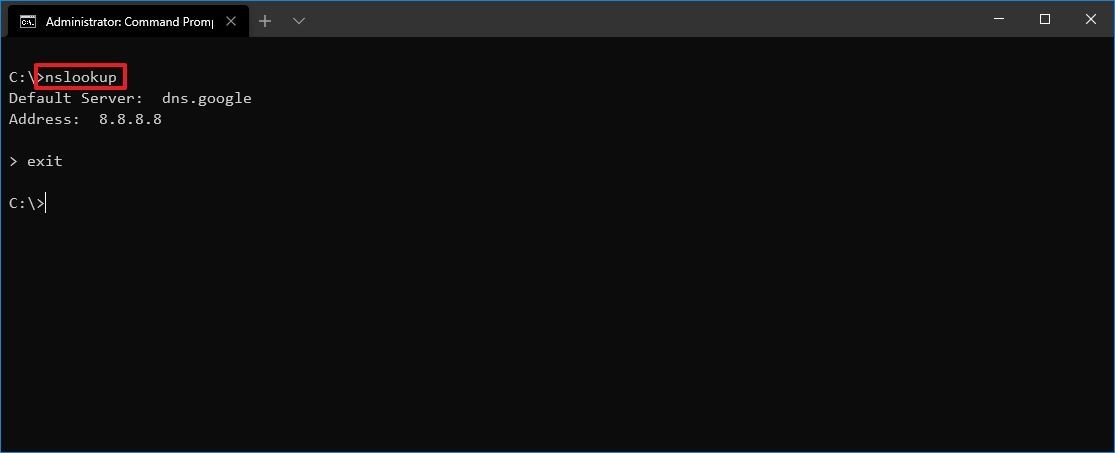

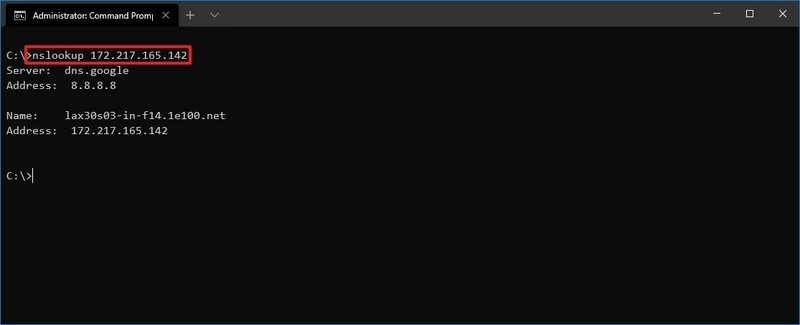

Nslookup

Инструмент nslookup (Name Server Lookup) может показать важную информацию для устранения неполадок и решения проблем, связанных с DNS. Инструмент включает в себя интерактивный и неинтерактивный режимы. Неинтерактивный режим используется гораздо чаще — он подразумевает полный набор команды, чтобы получить необходимую информацию.

Эту команду можно использовать для отображения DNS-имени и адреса локального устройства по умолчанию, определения доменного имени IP-адреса или серверов имен для конкретного узла.

Чтобы начать работу с nslookup, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы найти локальное DNS-имя и адрес, и нажмите Enter:

nslookup

На заметку: эта команда также открывает интерактивный режим nslookup. - Подтвердите текущую информацию DNS.

- Введите следующую команду для выхода из интерактивного режима и нажмите клавишу Enter:

exit - Введите следующую команду, чтобы определить имя и адрес конкретного сервера, и нажмите Enter:

nslookup IP-ADDRESS

В команде замените IP-ADDRESS на адрес удаленного устройства.

Например, эта команда ищет IP-адрес 172.217.165.142:

nslookup 172.217.165.142 - Введите следующую команду, чтобы определить адрес конкретного сервера, и нажмите Enter:

nslookup DOMAIN-NAME

В команде замените DOMAIN-NAME на адрес удаленного устройства.

Например, эта команда ищет IP-адрес Google.com:

nslookup google.com

После выполнения этих шагов, в зависимости от команды, вы узнаете, есть ли у устройства или удаленного хоста DNS-распознаватель и IP-адрес или домен.

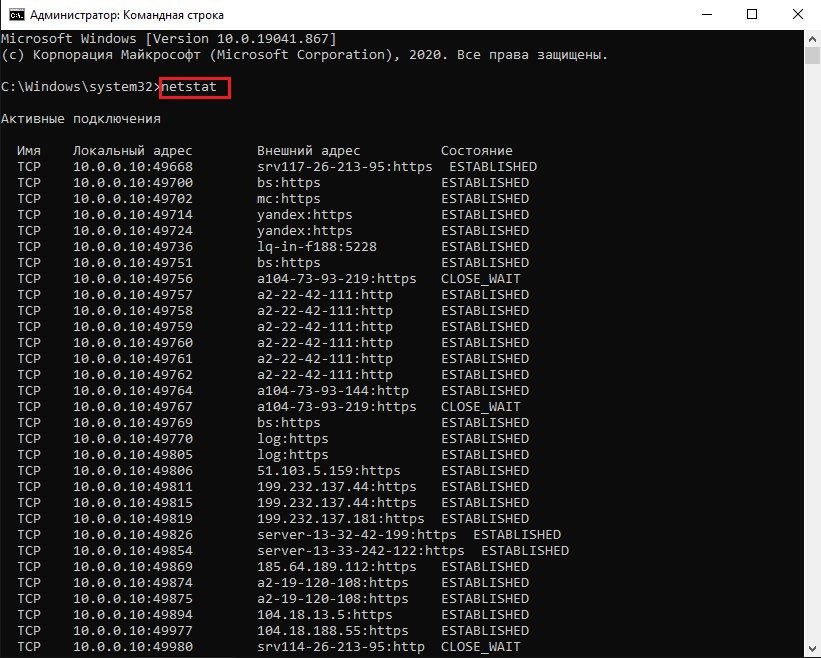

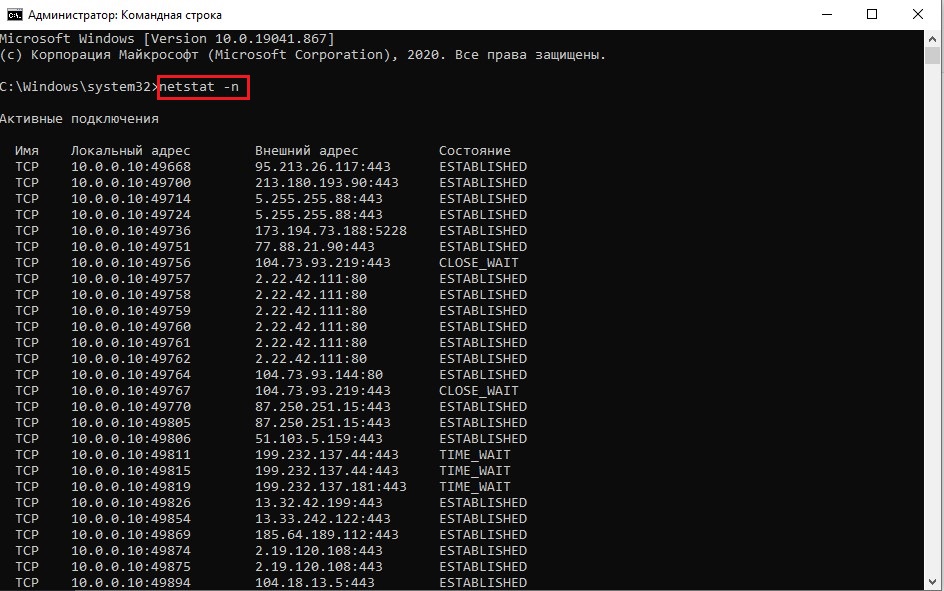

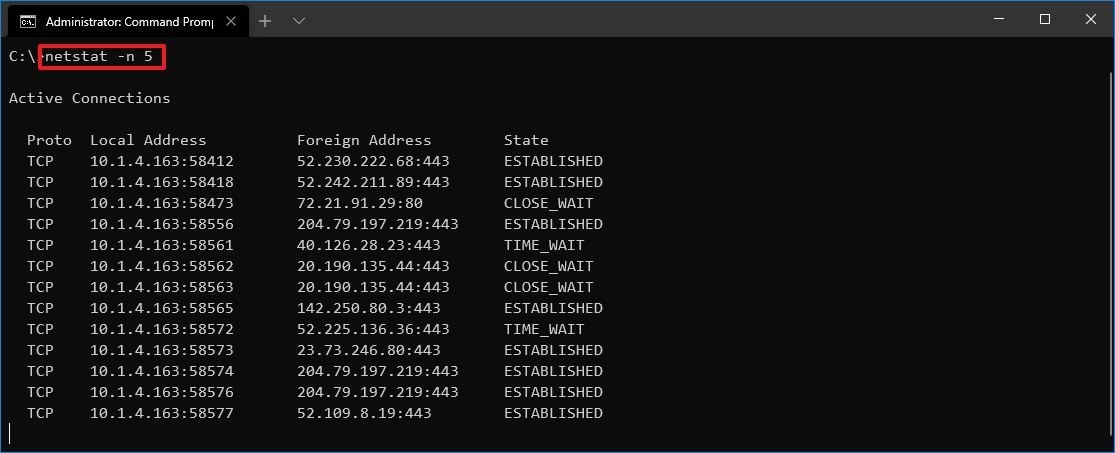

Netstat

Инструмент netstat (Network Statistics) отображает статистику для всех сетевых подключений. Он позволяет анализировать открытые и подключенные порты, чтобы отслеживать и устранять сетевые проблемы в Windows 10 и приложениях.

При использовании инструмента netstat можно просмотреть активные сетевые подключения и ожидающие соединения порты. Также можно увидеть статистику сетевых адаптеров и протоколов, отобразить текущую таблицу маршрутизации и многое другое.

Чтобы начать работу с netstat, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы отобразить все активные TCP-соединения, и нажмите Enter:

netstat - (Опционально) Введите следующую команду для отображения активных соединений с числовым IP-адресом и номером порта, чтобы не пришлось определять имена, и нажмите Enter:

netstat -n - (Опционально) Введите следующую команду, чтобы обновлять информацию с определенным интервалом, и нажмите клавишу Enter:

netstat -n INTERVAL

В команде обязательно замените INTERVAL на число в секундах, чтобы обозначить необходимый интервал.

Например, эта команда обновляет статистику каждые пять секунд:

netstat -n 5

На заметку: при использовании параметра interval команду можно завершить с помощью сочетания клавиш Ctrl + C в консоли. - Команда отобразит список всех активных соединений в четырех столбцах.Proto отображает протокол подключения, включая TCP или UDP.

Local Address отображает IP-адрес устройства, а через точку с запятой — номер порта подключения; двойная точка с запятой внутри скобок указывает на локальный IPv6-адрес; адрес 0.0.0.0 также относится к локальному адресу.

Foreign Address показывает IP-адрес удаленного компьютера (или полное доменное имя) с номером порта после точки с запятой (например, https, http, microsoft-ds, wsd).

State показывает, является ли соединение активным (установленным), был ли порт был закрыт (time_wait), или что программа не закрыла порт(close_wait). Другие доступные состояния включают в себя: closed, fin_wait_1, fin_wait_2, last_ack, listen, syn_received, syn_send и timed_wait.

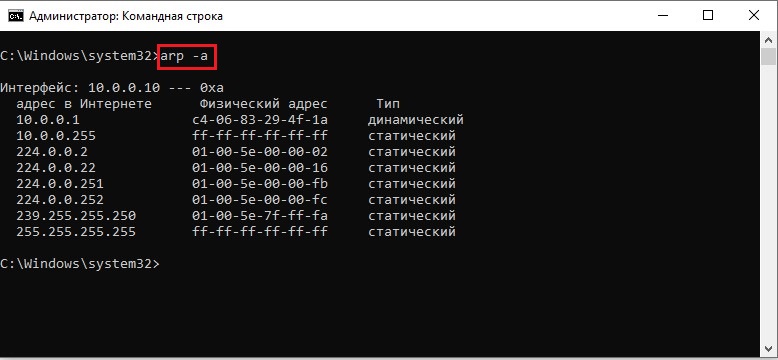

ARP

Windows 10 поддерживает таблицу arp (Address Resolution Protocol), в которой хранятся записи IP to Media Access Control (MAC), разрешенные системой. Инструмент arp позволяет просматривать всю таблицу, изменять записи и использовать ее для определения MAC-адреса удаленного компьютера.

Обычно информация о MAC-адресах не требуется, но бывают ситуации, когда она может пригодиться. Например, при устранении сетевых неполадок на уровне канала передачи данных (коммутация) или при ограничении доступа или фильтрации контента по сети для определенных устройств.

Чтобы начать работу с nslookup проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы просмотреть текущий кэш таблиц arp, и нажмите Enter:

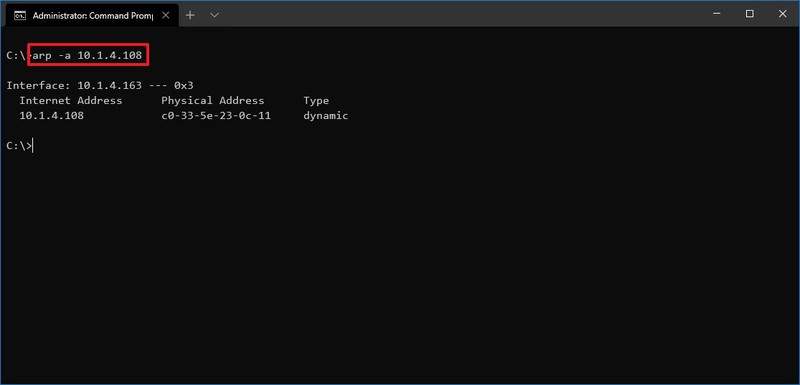

arp -a - Введите следующую команду, чтобы определить MAC-адрес удаленного устройства, и нажмите Enter:

arp -a IP

В команде замените IP на адрес назначения.

Например, эта команда показывает физический адрес назначения 10.1.4.113:

arp -a 10.1.4.108 - Подтвердите физический MAC-адрес удаленного устройства.

После выполнения этих шагов вы сможете просмотреть всю таблицу arp и увидеть MAC-адрес конкретного IP-адреса.

Чтобы узнать все доступные параметры, используйте команду arp/? — она перечислит все параметры с их соответствующими описаниями.

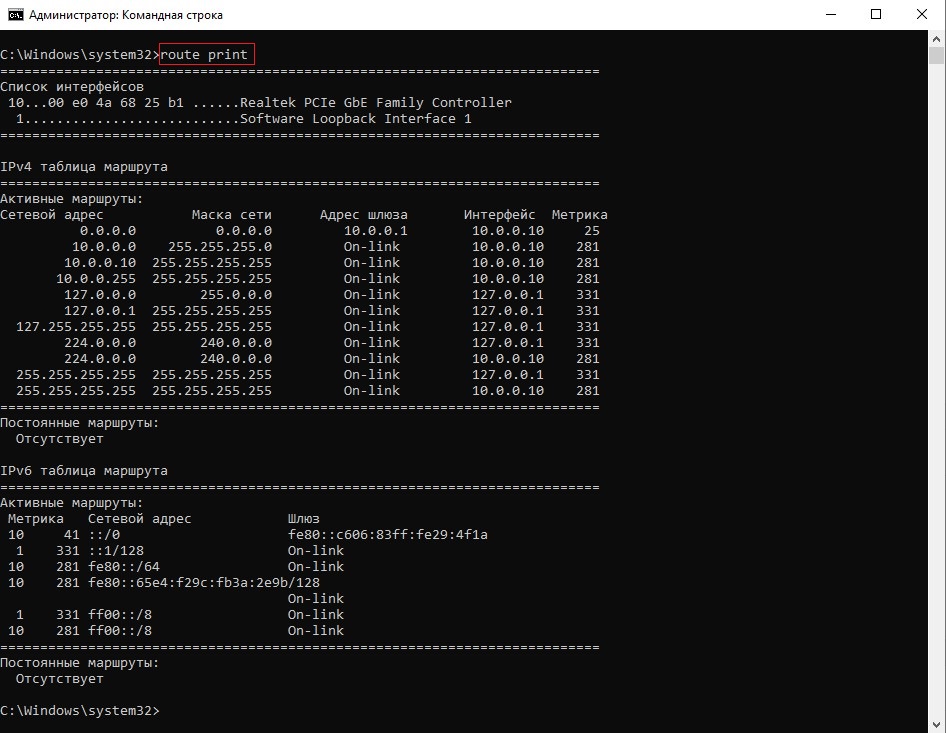

Route

Инструмент route отображает таблицу маршрутизации, которая позволяет Windows 10 понимать сеть и взаимодействовать с другими устройствами и службами. Инструмент также предлагает некоторые опции для изменения и очистки таблицы по мере необходимости.

Как и в случае с инструментом arp, таблица маршрутизации обычно не требуется, но может пригодиться для устранении связанных с ней проблем.

Чтобы просмотреть или очистить таблицу маршрутизации, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

Введите следующую команду, чтобы просмотреть таблицу маршрутизации, и нажмите Enter:

route print - Подтвердите информацию таблицы маршрутизации.

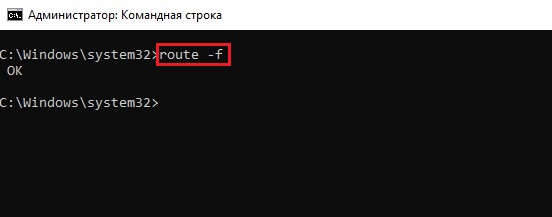

- (Опционально) Введите следующую команду, чтобы очистить таблицу маршрутизации, и нажмите Enter:

route -f

На заметку: при выполнении этой команды устройство потеряет сетевое подключение, так как система перестанет понимать топологию сети. После выполнения команды перезагрузите компьютер, чтобы позволить сетевому стеку перестроить таблицу маршрутизации. Обычно таблицу очищать не нужно, если только вы не изменили записи и хотите ее сбросить.

После выполнения этих шагов вы получите представление о таблице маршрутизации и о том, как очистить информацию.

Команду route /? также можно использовать для просмотра списка доступных параметров, включая параметры изменения сетевых показателей, указания шлюза, добавления нового маршрута и многого другого. Однако, если вы не понимаете, как работает сеть, изменять эти параметры не рекомендуется.

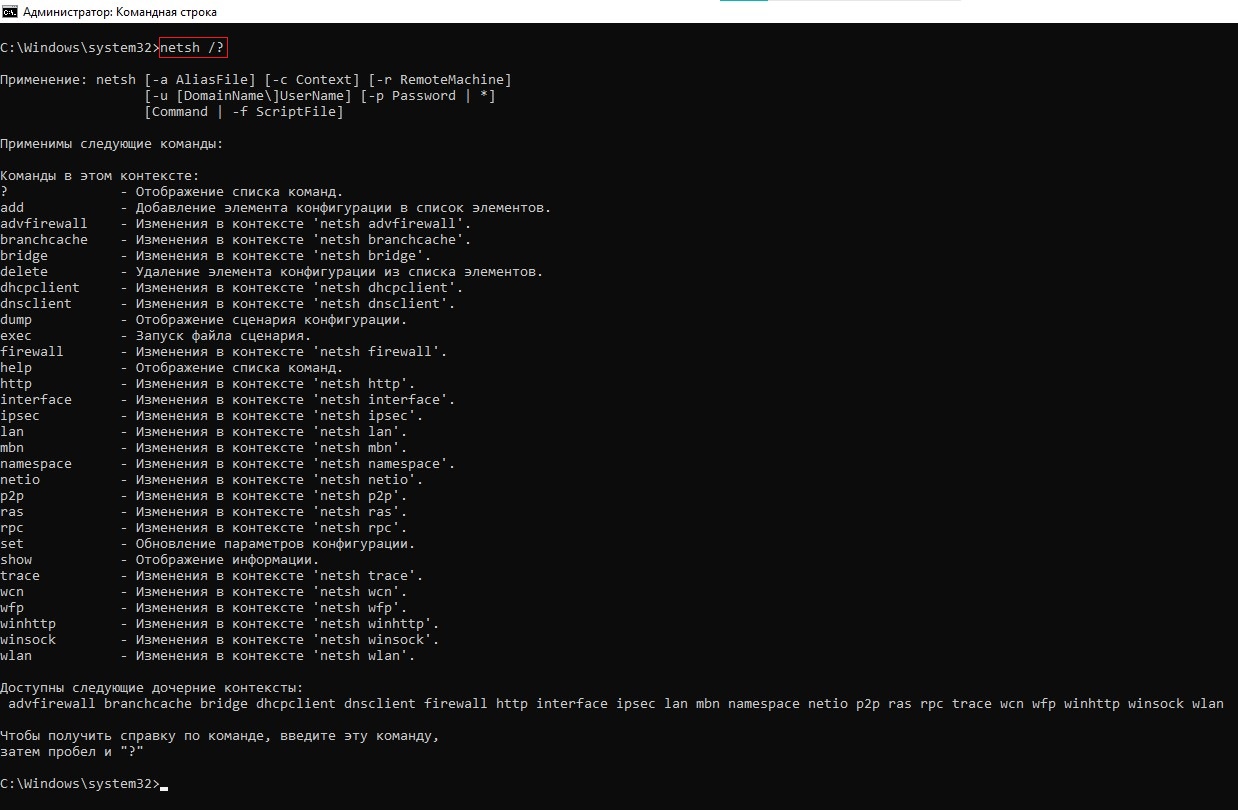

Netsh

netsh (Network Shell) — это классический инструмент командной строки, который позволяет отображать и изменять практически любую сетевую конфигурацию. Например, им можно воспользоваться для просмотра текущей конфигурации сети, управления беспроводными соединениями, сброса сетевого стека для устранения наиболее распространенных проблем, включения или отключения брандмауэра и многого другого.

Чтобы начать работу с инструментом командной строки netsh, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы просмотреть список доступных команд (контекстов), и нажмите Enter:

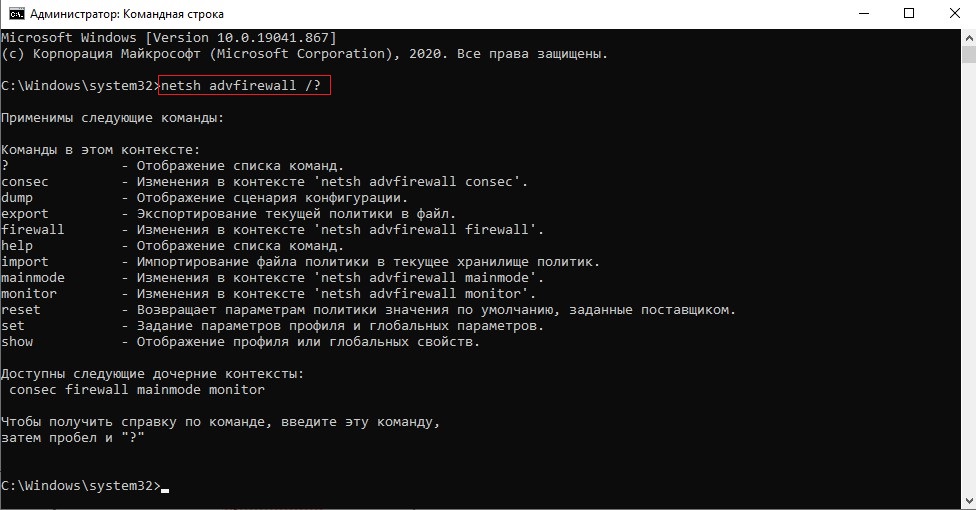

netsh /? - Введите следующую команду, чтобы просмотреть список доступных подкоманд (субтекстов) для конкретного параметра, и нажмите Enter:

netsh CONTEXT-COMMAND

В команде измените CONTEXT-COMMAND на команду, включающую дополнительные параметры.

Например, эта команда показывает команды, доступные для управления брандмауэром с помощью netsh:

netsh advfirewall /?

После выполнения этих шагов вы узнаете, как перемещаться между командами и подкомандами netsh для управления сетевыми настройками.

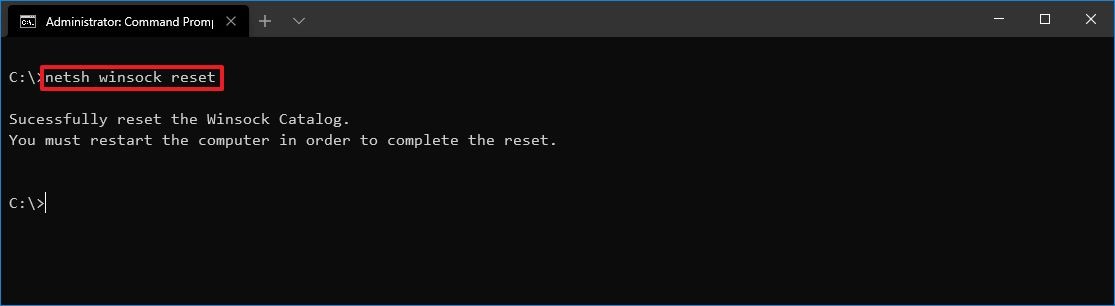

Сброс системного сетевого стека

Чтобы сбросить сетевой стек для решения наиболее распространенных проблем подключения, выполните следующие действия:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду для выхода из интерактивного режима и нажмите Enter:

netsh winsock reset - Перезагрузите компьютер.

После выполнения этих шагов конфигурация winsock будет сброшена, и это, скорее всего, позволит решить проблемы с подключением к сети и интернету.

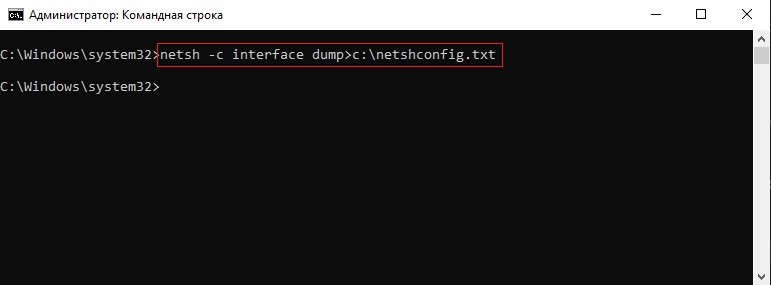

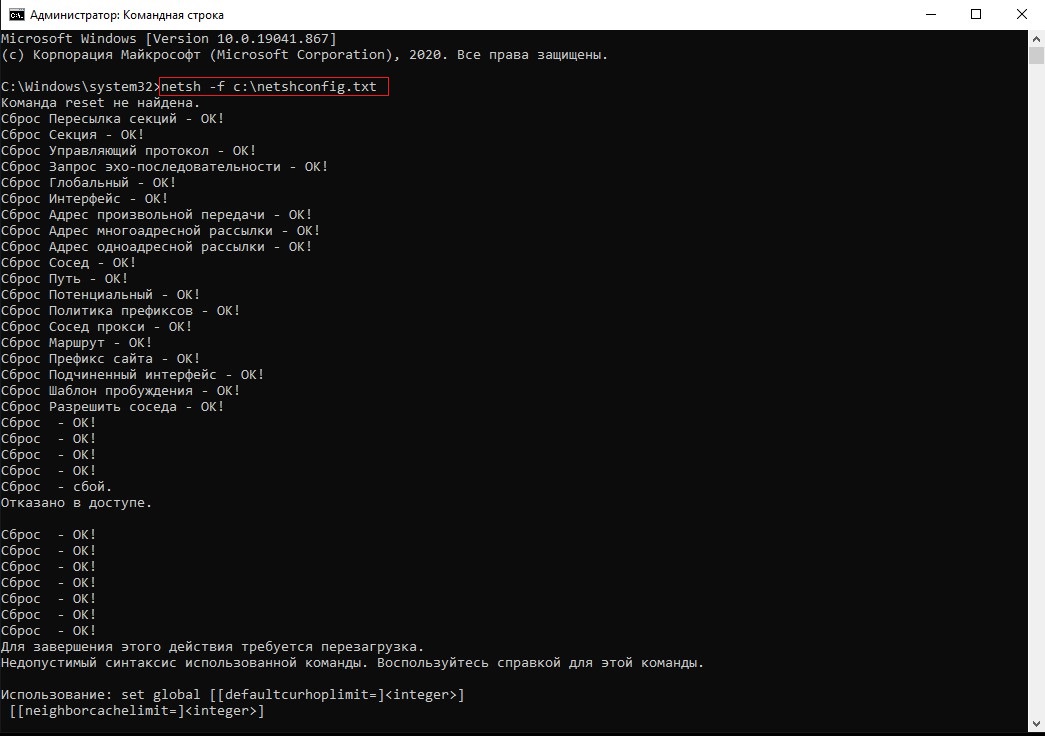

Экспорт и импорт конфигурации сети

Для экспорта конфигурации сети с помощью netsh проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду для экспорта текущей конфигурации для всех сетевых адаптеров и нажмите Enter:

netsh -c interface dump>PATHTOEXPORTED.txt

В команде замените PATHTOEXPORTED.txt на указание пути и имени файла для хранения конфигурации.

Например, следующая команда экспортирует настройки в файл netshconfig.txt :

netsh -c interface dump>c:netshconfig.txt

После выполнения этих шагов вы можете открыть файл в любом текстовом редакторе и просмотреть экспортированную конфигурацию.

Импорт конфигурации сети

Для импорта параметров конфигурации сети проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы импортировать конфигурацию сети, и нажмите Enter:

netsh -c interface dump>PATHTOIMPORTED.txt

В команде замените PATHTOEXPORTED.txt на указание пути и имени файла, который вы хотите использовать в качестве конфигурации.

Например, следующая команда импортирует настройки из файла netshconfig.txt :

netsh -f c:netshconfig.txt

После выполнения этих шагов новая сетевая конфигурация импортируется и применится к Windows 10.

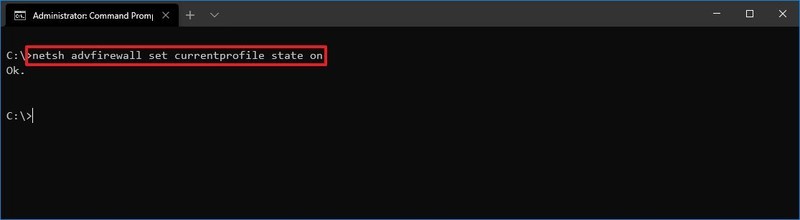

Включение и отключение брандмауэра

Чтобы включить брандмауэр Windows 10 с помощью netsh, выполните следующие действия:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы активировать брэндмауэр по умолчанию, и нажмите Enter:

netsh advfirewall set currentprofile state on

После выполнения этих шагов брандмауэр Защитника Windows включится.

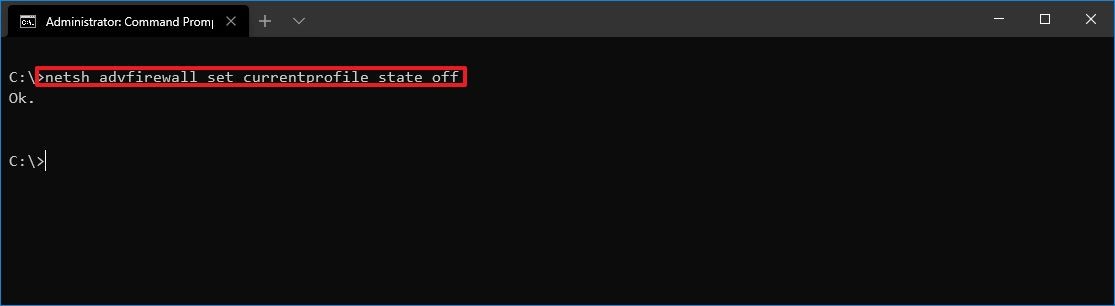

Отключить брандмауэр

Чтобы отключить брандмауэр, выполните следующие действия:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы отключить брандмауэр по умолчанию, и нажмите Enter:

netsh advfirewall set currentprofile state off

После выполнения этих шагов брандмауэр Защитника Windows отключится.

На Windows 10 существует множество инструментов командной строки, PowerShell и графических приложений, которые можно использовать для изменения параметров и устранения неполадок в сети. Тем не менее, в этой инструкции мы сконцентрировались только на том, как начать работу с некоторыми из самых распространенных инструментов именно командной строки.