- Remove From My Forums

Вход в домен

-

Вопрос

-

Здраствуйте!

Поставил AD, завел пользователей и установли им (изменить пароль перед первым входом)

ДАльше на машине пользвателя пытаюсь ввести его в домен, Воожу

Логин, пароль, домен

ВЫлетает ошибка

При присоединении произошли следующие ошибки: Перед первым входом в систему пользователь должен сменить свой пароль и кнопка ОК. и Больше никаких телодвижений! Я как понимаю пользователь логинится на сервере, вылетает предупреждение о смене пароля, вводится новый и все! Или это не так происходит?-

Перемещено

22 апреля 2012 г. 18:18

(От:Windows Server 2008)

-

Перемещено

Ответы

-

Вводите машину в домен учетной записью Админа домена. Потом грузитесь и заходите под доменной учетной записью пользователя.

-

Помечено в качестве ответа

Lexx063

9 ноября 2009 г. 4:43

-

Помечено в качестве ответа

В этой статье мы рассмотрим проблему нарушения доверительных отношений между рабочей станцией и доменом Active Directory, из-за которой пользователь не может авторизоваться на компьютере. Рассмотрим причину проблемы и простой способ восстановления доверительных отношений компьютера с контроллером домена по безопасному каналу без перезагрузки компьютера.

Содержание:

- Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом

- Пароль учетной записи компьютера в домене Active Directory

- Проверка и восстановление доверительного отношения компьютера с доменом с помощью PowerShell

- Восстановления доверия с помощью утилиты Netdom

Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом

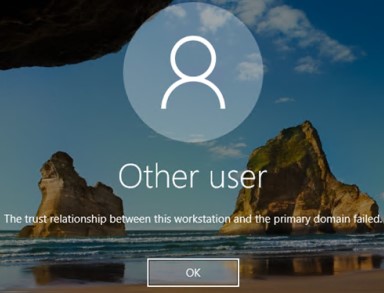

Как проявляется проблема: пользователь пытается авторизоваться на рабочей станции или сервере под своей учетной запись и после ввода пароля появляется ошибка:

The trust relationship between this workstation and the primary domain failed.

Не удалось восстановить доверительные отношения между рабочей станцией и доменом.

Также ошибка может выглядеть так:

The security database on the server does not have a computer account for this workstation trust relationship.

База данных диспетчера учетных записей на сервере не содержит записи для регистрации компьютера через доверительные отношения с этой рабочей станцией.

Пароль учетной записи компьютера в домене Active Directory

Когда компьютер вводится в домен Active Directory, для него создается отдельная учетная запись типа computer. У каждого компьютера в домене, как и у пользователей есть свой пароль, который необходим для аутентификации компьютера в домене и установления доверенного подключения к контроллеру домена. Однако, в отличии от паролей пользователя, пароли компьютеров задаются и меняются автоматически.

Несколько важных моментов, касающихся паролей компьютеров в AD:

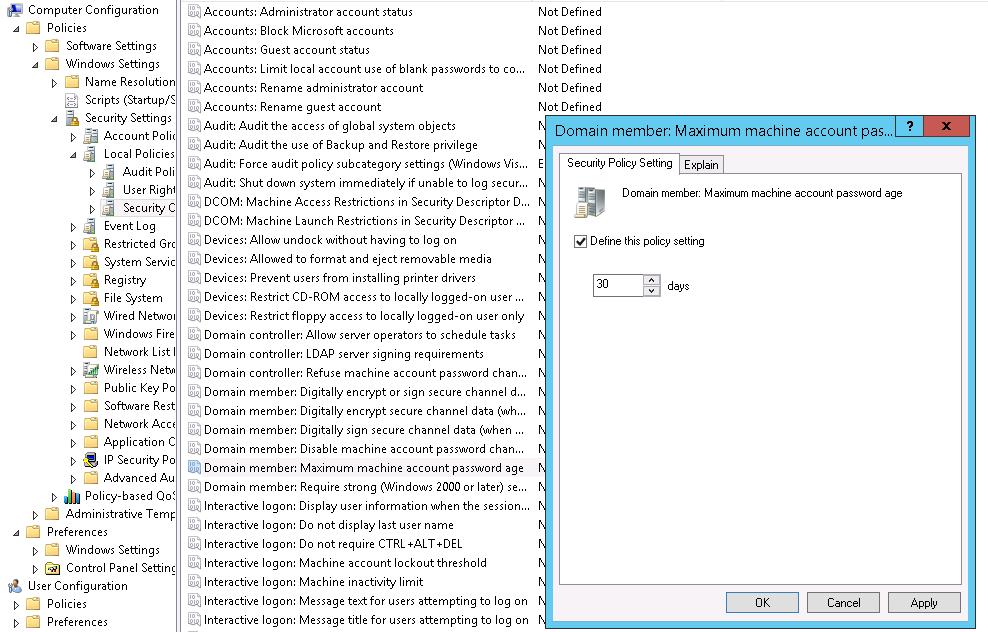

- Компьютеры должны регулярно (по-умолчанию раз в 30 дней) менять свои пароли в AD.

Совет. Максимальный срок жизни пароля может быть настроен с помощью политики Domain member: Maximum machine account password age, которая находится в разделе: Computer Configuration-> Windows Settings-> Security Settings-> Local Policies-> Security Options. Срок действия пароля компьютера может быть от 0 до 999 (по умолчанию 30 дней).

- Срок действия пароля компьютера не истекает в отличии от паролей пользователей. Смену пароля инициирует компьютер, а не контроллер домена. На пароль компьютера не распространяется доменная политика паролей для пользователей.

Даже если компьютер был выключен более 30 дней, его можно включить, он нормально аутентифицируется на DC со старым паролем, и только после этого локальная служба

Netlogon

изменит пароль компьютера в своей локальной базе (пароль хранится в ветке реестра HKLMSECURITYPolicySecrets$machine.ACC) и затем в аккаунте компьютера в Active Directory. - Пароль компьютера меняется на ближайшем DC, эти изменения не отправляются на контроллера домена с FSMO ролью эмулятора PDC (т.е. если компьютер сменил пароль на одном DC, то он не сможет авторизоваться на другом DC, до момента выполнения репликации изменений в AD).

Если хэш пароля, который компьютер отправляет контроллеру домена не совпадает с паролем учетной записи компьютера, компьютер не может установить защищённое подключение к DC и выдает ошибки о невозможности установить доверенное подключение.

Почему это может произойти:

- Самая частая проблема. Компьютер был восстановлен из старой точки восстановления или снапшота (если это виртуальная машина), созданной раньше, чем был изменен пароль компьютера в AD. Т.е. пароль в снапшоте отличается от пароля компьютера в AD. Если вы откатите такой компьютер на предыдущее состояние, это компьютер попытается аутентифицироваться на DC со старым паролем.

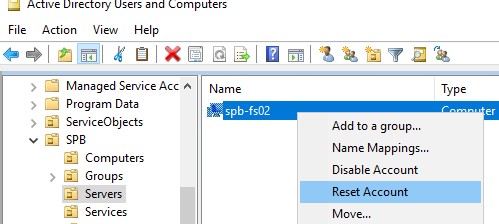

- В AD создан новый компьютер с тем же именем, или кто-то сбросил аккаунт компьютера в домене через консоль ADUC;

- Учетная запись компьютера в домене заблокирована администраторам (например, во время регулярной процедуры отключения неактивных объектов AD);

- Довольно редкий случай, когда сбилось системное время на компьютере.

Классический способ восстановить доверительных отношений компьютера с доменом в этом случае:

- Сбросить аккаунт компьютера в AD;

- Под локальным админом перевести компьютер из домена в рабочую группу;

- Перезагрузить компьютер;

- Перезагнать компьютер в домен;

- Еще раз перезагрузить компьютер.

Этот метод кажется простым, но слишком топорный и требует, как минимум двух перезагрузок компьютера, и 10-30 минут времени. Кроме того, могут возникнуть проблемы с использованием старых локальных профилей пользователей.

Есть более элегантный способ восстановить доверительные отношения с помощью PowerShell без перевключения в домен и без перезагрузок компьютера.

Проверка и восстановление доверительного отношения компьютера с доменом с помощью PowerShell

Если вы не можете аутентифицироваться на компьютере под доменной учетной записью с ошибкой “Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом”, вам нужно войти на компьютер под локальной учетной записью с правами администратора. Также можно отключить сетевой кабель и авторизоваться на компьютере под доменной учетной записью, которая недавно заходила на этот компьютер, с помощью кэшированных учетных данных (Cached Credentials).

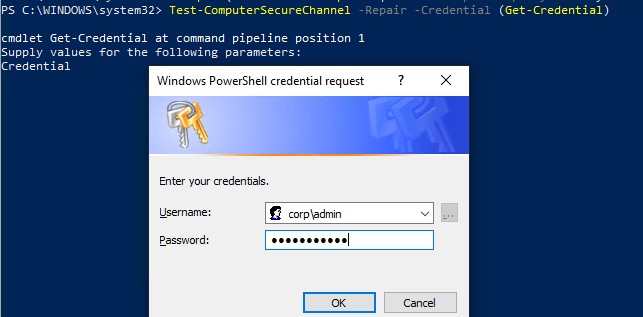

Откройте консоль PowerShell и с помощью командлета Test-ComputerSecureChannel проверьте соответствует ли локальный пароль компьютера паролю, хранящемуся в AD.

Test-ComputerSecureChannel –verbose

Если пароли не совпадают и компьютер не может установить доверительные отношения с доменом, команда вернет значение False –

The Secure channel between the local computer and the domain winitpro.ru is broken

.

Чтобы принудительно сбросить пароль учётной записи данного компьютера в AD, нужно выполнить команду:

Test-ComputerSecureChannel –Repair –Credential (Get-Credential)

Для выполнения операции сброса пароля нужно указать учетную запись и пароль пользователя, у которого достаточно полномочий на сброс пароля учетной записи компьютера. Этому пользователя должны быть делегированы права на компьютеры в Active Directory (можно использовать и члена группы Domain Admins, но это не комильфо).

После этого нужно еще раз выполнить команду

Test-ComputerSecureChannel

и убедится, что она возвращает True (

The Secure channel between the local computer and the domain winitpro.ru is in good condition

).

Итак, пароль компьютера сброшен без перезагрузки и без ручного перевоода в домен. Теперь вы можете аутентифицировать на компьютере под доменной учетной записью.

Также для принудительной смены пароля можно использовать командлет Reset-ComputerMachinePassword.

Reset-ComputerMachinePassword -Server dc01.corp.winitpro.ru -Credential corpdomain_admin

dc01.corp.winitpro.ru

– имя ближайшего DC, на котором нужно сменить пароль компьютера.

Имеет смысл сбрасывать пароль компьютера каждый раз, перед тем как вы создаете снапшот виртуальной машины или точку восстановления компьютера. Это упростит вам жизнь при откате к предыдущему состоянию компьютера.

Если у вас есть среда разработки или тестирования, где приходится часто восстанавливать предыдущее состояние ВМ из снапшотов, возможно стоит с помощью GPO точечно отключить смену пароля в домене для таких компьютеров. Для этого используется политика Domain member: Disable machine account password changes из секции Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Local Policies -> Security Options. Можно нацелить политики на OU с тестовыми компьютерам или воспользоваться WMI фильтрами GPO.

С помощью командлета Get-ADComputer (из модуля Active Directory Windows PowerShell) можно проверить время последней смены пароля компьютера в AD:

Get-ADComputer –Identity spb-pc22121 -Properties PasswordLastSet

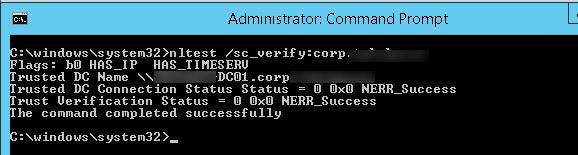

Также можно проверить наличие безопасного канала между компьютером и DC командой:

nltest /sc_verify:corp.winitpro.ru

Следующие строки подтверждают, что доверительные отношения были успешно восстановлены:

Trusted DC Connection Status Status = 0 0x0 NERR_Success Trust Verification Status = 0 0x0 NERR_Success

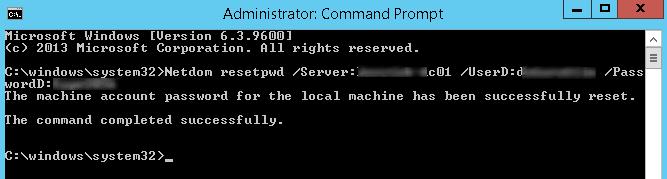

Восстановления доверия с помощью утилиты Netdom

В Windows 7/2008R2 и предыдущих версиях Windows, на которых отсутствует PowerShell 3.0, не получится использовать командлеты Test-ComputerSecureChannel и Reset-ComputerMachinePassword для сброса пароля компьютера и восстановления доверительных отношений с доменом. В этом случае для восстановления безопасного канала с контроллером домена нужно воспользоваться утилитой

netdom.exe

.

Утилита Netdom включена в состав Windows Server начиная с 2008, а на компьютерах пользователей может быть установлена из RSAT (Remote Server Administration Tools). Чтобы восстановить доверительные отношения, нужно войти в систему под локальным администратором (набрав “.Administrator” на экране входа в систему) и выполнить такую команду:

Netdom resetpwd /Server:DomainController /UserD:Administrator /PasswordD:Password

- Server – имя любого доступного контроллера домена;

- UserD – имя пользователя с правами администратора домена или делегированными правами на компьютеры в OU с учетной записью компьютера;

- PasswordD – пароль пользователя.

Netdom resetpwd /Server:spb-dc01 /UserD:aapetrov /PasswordD:Pa@@w0rd

Послу успешного выполнения команды не нужно перезагружать компьютер, достаточно выполнить логофф и войти в систему под доменной учетной.

Как вы видите, восстановить доверительные отношения междду компьютером и доменом довольно просто.

- Remove From My Forums

Cannot log into domain from Windows 10 — Says its wrong username or password (it isn’t)

-

Question

-

A newly installed Windows 10. Join domain OK. Restart. Cannot log in with any account to domain from this computer. Every try with every account gets an immediate «Wrong username or password». If I log in locally, I can authenticate to domain controller

etc, with same user credentials that is «wrong» at the login screen. I’ve checked language input, caps lock, both wire and wireless; test accounts etcetera. Need help fast.ETA: Also taken the computer out of and into domain again, restarted many times, reset computer account, etcetera. No difference.

-

Edited by

Tuesday, October 4, 2016 10:38 AM

-

Edited by

Answers

-

>>>Please check if you have the correct DNS Server pointing to the domain.

>>>Run ipconfig /registerdns and restart netlogon on Domain you have. Better if you restart the DC.

If I log in to this computer with a local account, I can to anything in the domain I wish (if authenticate as a domain user, of course), so there are no DNS issues.

Hi Jazz,

Anyway, I suggest you run refresh your DNS on the Domain side and this client side.

Meanwhile, turn off the Firewall on this client and disable the antivirus of this client to check the result.

Please refer to this similar thread:

https://social.technet.microsoft.com/Forums/office/en-US/b7fc350d-5048-4eab-835e-e2b3cace8c17/windows-10-pro-unable-to-logon-to-domain-1607?forum=win10itprosetup

Please remember to mark the replies as an answers if they help and

unmark them if they provide no help.

If you have feedback for TechNet Subscriber Support, contact

tnmff@microsoft.com.-

Marked as answer by

Jazzmanvibratio

Monday, October 10, 2016 12:57 PM

-

Marked as answer by

Здравствуйте!

В общем, есть большая сеть, много пользователей в домене. Сегодня у одного сотрудника после отпуска его имя пользователя и пароль попросту не подошли (именно на его компьютере). Известно:

-На данном компьютере заходит под другими учетками (под моей в том числе).

-На моем(!), то есть другом компьютере заходит на эту учетку, с «якобы» неверными именем и паролем, то есть имя и пароль ввожу верно.

-Проблема единичная, только у одного, сегодня без явных причин (кроме того, что работник мог сам испортить)

В общем, облазил интернет — у всех немного иные проблемы, прошу вас подсказать, что можно посмотреть на этот счет?

Заранее спасибо!

1.Сделайте пароль для начала одни цифры.

2. Смотрите логи(Журнал-Безопасность)(хотя они вряд ли помогут )

3. Если пускает вводить логин/пароль, то определенно дело не в фаере.

4. Возможно дело в проверке подлинности, но тоже маловероятно.

Логин и пароль вставляете из буфера обмена?

Пару раз такое было — не пускало. А вот когда ручками вводили — все в порядке.

Магия, не иначе…

Кстати, еще один вариант решения — сохраните RDP-соединение с каким-нибудь сервером (обязательно с сохранением пароля), а потом этот файл отредактируйте блокнотом — поставьте нужные данные «проблемного» сервера. Тоже может помочь.

Проверьте/обновите версию RDP клиента, попробуйте зайти при помощи одного и того же компьютера (ноут) из локалки по проводу, и тут же по через инет (например, через соседский вайфай).

Проверьте настройки роутера — может там что с форвардинком и т.п.

Если я правильно понял суть проблемы (разные подсети подключения), то попробуйте включить службу маршрутизации и удаленного доступа (RRAS) на сервере и клиентах. Например, на ОС Windows 7, Windows 8 она отключена по умолчанию, что не позволяет использовать общее подключение к Интернету для подсетей.

во первых. попробовать залогиниться вот так:

%domain%%login%, если воркгруппа, тогда в место домена надо подставить hostname сервера, к которому подключаетесь, точно так же, как оно указано в поле «имя компьютера» на рдп сервере.

2. проверить, есть ли на конечном рдп сервере маршрут в ту сеть, из которой идет подключение, т.к. пакеты будут доходить, но куда их отправлять — машина может и не знать.

Еще может быть дело в маршрутизации.

Может помочь кому-то косвенно. У меня тоже сервер на винде, но маршрутизация и фаервол на KERIO

Оказалось в правиле KERIO указал входящий интерфейс — «Любой» (вроде логично). При этом без проблем на сервер попадал, но шел отлуп, что пароль неверный. Что изнутри сети (до добавления правила тут все работало), что с с внешки.

Переставил правило на входящий с «Интернет-интерфейсы» и все заработало.

Получил аналогичную ошибку. Но несколько иные исходные данные.

Есть win server, в нем работает wireguard в качестве vpn. На роутере включена до wireguard перенаправление портов и в брандамауэре правила установлены. Создан ряд конфиг файлов для подключения к VPN по ключам. Захожу извне (с мобильного интернета) со своего ноутбука, успешно цепляюсь к VPN и захожу на конечный сервер по RDP как пользователь домена. Передаю аналогичный конфиг файл коллеге. Человек успешно целпяется к VPN (проверено 100%) получает ошибку что не верные данные вводит. В событиях windows ошибка «4625 неизвестное имя или пароль». Перепроверяли пароли, имена, введено всё правильно (бывало раньше тупили из-за например наличия пробела в конце, но в этот раз явно проблема не в этом). Имя домена тоже вводится верно. По итогу я смог зайти на сервер с помощью локального пользователя (указав понятно вместо домена имя хоста). Пользователи из домена не подключаются. Почему-то сервер не воспринимается пользователей домена. И странность в том что я со своего ноута, подключаясь через мобильный инет билайна, нормально захожу. У коллеги сетевые адаптеры настроены по умолчанию, роутер тоже на банальных настройках. В чем тут секрет?

Дополню, код ошибки в журнале 0xC000006D, подсостояние 0xC000006A — значит верное имя, но неверный пароль. Повторюсь, перепробовали несколько пользователей, проверяли введенные символы. При этом пользователь не в домене заходит нормально, а доменные пользователи не входят. Пароли в обоих случаях с цифрами.

Дополнение. Вычислил что с проблемного ПК нельзя также зайти на хост по открытым портам TCP шлюза удаленных рабочих столов, т.е. шлюз даже не пытается выполнить запрос логина/пароля. Также с проблемного ПК нельзя зайти через мобильного оператора. Зайти нельзя именно в качестве доменных пользователей. Вывод можно сделать один. На проблемном ПК имеются какие-то настройки, которые не удовлетворяют групповым политикам. При этом windows server выдает конкретную ошибку что не верный пароль. Вот такие итоги. Вот кстати один из поводов не делать Active Directory, особенно в малых организациях.

Отключил проверку на уровне сети на сервере (NLA) — не помогло.

Up — отключение на уровне сети на сервере и проверку входа по RDP надо настраивать в групповых политиках. После этого вход осуществляется с проблемных клиентов. Также в таком режиме отключается UDP.